Identificando as principais vulnerabilidades nos armazéns do futuro

- Armazenagem

- vulnerabilidades tecnológicas

- Automação

- riscos cibernéticos

- Logística

- armazéns automatizados

- Infraestrutura

- gestão de riscos

- Tecnologia

- cadeia de suprimentos

Introdução

A indústria de armazéns de distribuição está passando por uma rápida transformação, impulsionada pelo avanço tecnológico acelerado e pela crescente demanda por eficiência e automação devido ao crescimento do comércio eletrônico. À medida que os armazéns evoluem de operações manuais tradicionais para ambientes altamente automatizados e orientados por dados, enfrentam vulnerabilidades e interrupções únicas. Apesar das extensas pesquisas sobre automação e digitalização de armazéns, há uma lacuna notável na compreensão de como essas tecnologias, embora ofereçam benefícios operacionais, simultaneamente introduzem vulnerabilidades que podem causar interrupções no armazém do futuro (Hollerer et al. 2021; Khalid et al. 2022). A integração de tecnologias avançadas, como Robôs Móveis Autônomos (AMRs), Sistemas de Gestão de Armazém (WMS) baseados em nuvem, Sistemas Automatizados de Armazenamento e Recuperação (AS/RS) baseados em grade e Inteligência Artificial (IA), traz tanto capacidades sem precedentes quanto novas vulnerabilidades.

Entretanto, os estudos sobre gestão de riscos na cadeia de suprimentos frequentemente consideram interrupções em uma escala maior de rede, com pouca atenção às dificuldades específicas enfrentadas pelos armazéns modernos, que são geralmente vistos apenas como nós dentro da cadeia de suprimentos (Cheung, Bell, and Bhattacharjya 2021). Este estudo busca abordar a abordagem fragmentada da literatura existente, focando nas vulnerabilidades relacionadas à tecnologia que aumentam o risco de interrupções, como ataques cibernéticos, falhas tecnológicas, sabotagem tecnológica, quedas de energia e rede, e interação humano-máquina.

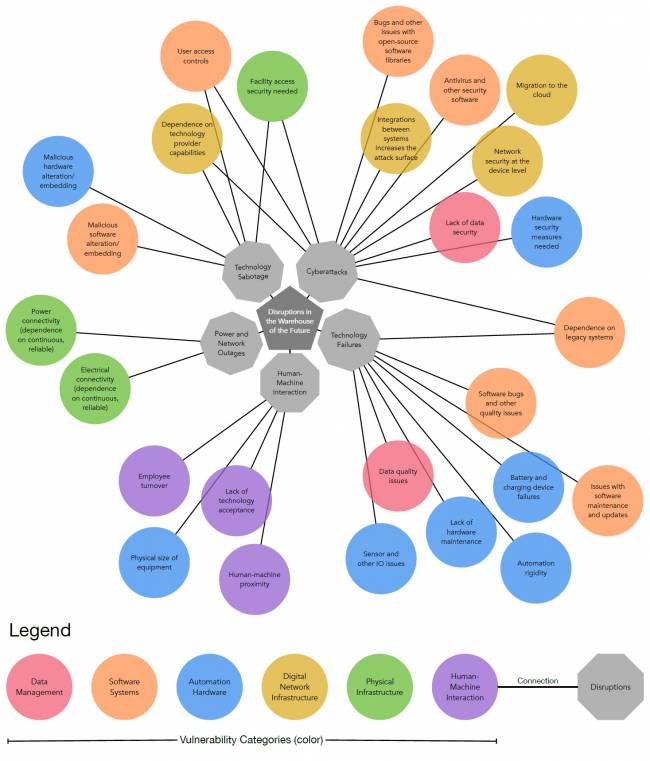

Através de entrevistas com mais de 40 especialistas no assunto e insights provenientes de uma extensa revisão bibliográfica que inclui mais de 200 artigos, identificamos as 26 vulnerabilidades relacionadas à tecnologia mais importantes no armazém do futuro (Figura 1). Classificamos essas vulnerabilidades em várias áreas de operação, incluindo gestão de dados, sistemas de software, hardware de automação, infraestrutura de rede digital, infraestrutura física e interação humano-máquina. Finalmente, conectamos as 26 vulnerabilidades identificadas com as cinco principais interrupções. Dessa forma, preenchemos a lacuna conceitual entre as discussões sobre o armazém do futuro e os riscos associados introduzidos pelas novas tecnologias.

Este relatório final compila a revisão de mais de 200 artigos e mais de 70 horas de coleta de dados com a interação de mais de 40 especialistas no assunto por meio de 30 entrevistas e três grupos focais, além de cinco visitas a instalações de armazéns. O relatório está organizado da seguinte forma: a próxima seção descreve a metodologia utilizada. Cada seção subsequente foca em uma das categorias de vulnerabilidades identificadas neste projeto de pesquisa. Finalmente, o relatório conclui com um resumo das descobertas do projeto e uma lista de referências utilizadas para a preparação deste relatório final.

Metodologia

Este relatório é baseado em pesquisa de campo, incluindo entrevistas individuais com especialistas do setor e discussões em grupos focais. Ele também incorpora insights da literatura científica e de prática da indústria.

Pesquisa de Campo

Realizamos 30 entrevistas e 3 grupos focais com especialistas no assunto. Mais de 40 pessoas participaram dessas atividades. Elas foram selecionadas com base em seus papéis e experiências em empresas que operam armazéns de distribuição automatizados, empresas que desenvolvem tecnologias para essa aplicação, bem como outras que realizam pesquisas na área ou oferecem serviços de consultoria.

Duas rodadas de entrevistas foram conduzidas de forma estruturada, com perguntas preparadas pela equipe de pesquisa antes do início. Para a primeira rodada de entrevistas (20), as perguntas foram elaboradas para obter uma visão ampla sobre o estado atual das operações de armazém e os riscos emergentes associados aos avanços tecnológicos. Uma segunda rodada de entrevistas (10) foi realizada com perguntas mais focadas em detalhes específicos dos sistemas tecnológicos, como os recursos de cibersegurança dos AMRs, e em indústrias específicas, como a farmacêutica, devido ao histórico dos indivíduos e à necessidade de obter mais insights em uma área específica do que foi compartilhado na primeira rodada de entrevistas.

Também conduzimos 3 discussões em grupos focais com 7 especialistas em cada grupo. Esses participantes tinham perfis semelhantes aos entrevistados e, em alguns casos, os indivíduos entrevistados também participaram dos grupos focais. O formato dos grupos focais proporcionou um ambiente onde as conversas “ganhavam impulso”, com cada comentarista construindo sobre os pensamentos previamente compartilhados.

A equipe de pesquisa tomou notas detalhadas sobre o que o(s) participante(s) compartilharam nas entrevistas e grupos focais. Devido à natureza sensível da discussão sobre vulnerabilidades tecnológicas e perturbações, não gravamos áudio ou vídeo das entrevistas e grupos focais. Além disso, este relatório não inclui os nomes específicos dos indivíduos nem das empresas para as quais eles atualmente trabalham ou trabalharam anteriormente.

Análise Qualitativa

Para as entrevistas da primeira rodada, realizamos uma análise qualitativa rigorosa das notas coletadas durante as entrevistas. Essa análise foi focada na primeira rodada devido à natureza mais ampla e à padronização dos tópicos discutidos. Insights da segunda rodada de entrevistas e dos grupos focais foram incorporados a este relatório após essa análise para fornecer uma visão mais profunda e exemplos mais detalhados em áreas específicas.

A metodologia utilizada para a análise qualitativa foi baseada em Gioia, Corley e Hamilton (2013) e Mayring (2019). A abordagem foi projetada para identificar padrões comuns nas entrevistas. Utilizando um software assistido para análise qualitativa de dados (CAQDAS) chamado Dedoose, codificamos as notas geradas durante as entrevistas com base na identificação textual direta e na interpretação subjetiva do contexto, focando na codificação das vulnerabilidades e perturbações mencionadas pelos entrevistados.

Esse processo resultou em ‘códigos de primeira ordem’ diretamente vinculados ao texto das notas das entrevistas. Esses códigos de primeira ordem são apresentados aqui como as vulnerabilidades e perturbações individuais, como ‘falhas em baterias e dispositivos de carregamento’, discutidas na seção 3. Hardware de Automação. Eles também são visualizados como elementos circulares (vulnerabilidades) e octogonais (perturbações) na Figura 1.

Esses códigos de primeira ordem foram então compilados em um conjunto de dados para análise e classificação adicionais. A classificação dos códigos de primeira ordem gerou categorias de segunda ordem. Essa classificação baseou-se nos padrões observados nos códigos de primeira ordem e no léxico encontrado em nossa revisão prévia da literatura. Essas categorias de segunda ordem são usadas para organizar a discussão sobre as vulnerabilidades mais detalhadas neste relatório e servem como as seções principais do relatório, incluindo 1. Gestão de Dados, 2. Sistemas de Software, 3. Hardware de Automação, 4. Infraestrutura de Rede Digital, 5. Infraestrutura Física e 6. Interação Humano-Máquina. Essas categorias também são visualizadas na Figura 1 usando cores para os elementos circulares.

A última etapa na análise qualitativa foi estabelecer conexões entre vulnerabilidades e interrupções. Isso foi feito com base no padrão de ocorrências comuns dentro das entrevistas. Por exemplo, se um entrevistado mencionou os riscos associados à migração de um sistema de software para a nuvem (vulnerabilidade) e o aumento do potencial para ataques cibernéticos (interrupção) no sistema. Também estabelecemos conexões entre vulnerabilidades e interrupções com base em conexões técnicas claras. Por exemplo, a dependência de energia elétrica confiável foi uma vulnerabilidade expressa pela maioria dos entrevistados e está claramente ligada à interrupção por quedas de energia. As conexões entre vulnerabilidades e interrupções são incorporadas na narrativa deste relatório. Elas também são visualizadas na Figura 1 como linhas que conectam os elementos circulares (vulnerabilidades) e octogonais (interrupção).

Revisão da Literatura

Além da pesquisa de campo e da subsequente análise qualitativa, este relatório incorpora insights da literatura acadêmica e da indústria. Para esta revisão da literatura, adotamos a metodologia semi sistemática ou de revisão meta-narrativa defendida por Snyder (2019). Essa metodologia é excelente para identificar temas abrangentes, tendências e padrões que podem não ser imediatamente aparentes em revisões sistemáticas mais convencionais, que se concentram em um tema bem pesquisado, incluem apenas literatura acadêmica e frequentemente limitam a seleção de artigos a abordagens específicas de pesquisa. Nosso objetivo foi conectar tecnologias de armazém com possíveis interrupções e vulnerabilidades relacionadas a essas tecnologias. Como estávamos explorando uma nova área de pesquisa onde a literatura era ocasionalmente escassa, a abordagem semi sistemática permitiu expandir o escopo para áreas adjacentes, como ambientes de manufatura e laboratório, bem como fontes de notícias para capturar uma perspectiva em tempo real. No total, 207 artigos acadêmicos e gerais foram analisados, dos quais 55 foram selecionados para este relatório final devido à sua relevância para o tema e qualidade.

1. Gestão de Dados

À medida que os armazéns se tornam cada vez mais digitalizados, a gestão de dados emergiu como uma vulnerabilidade crítica. Os dados dentro do software moderno de armazéns e equipamentos de automação são hospedados em servidores locais, servidores de nuvem privada e serviços de nuvem pública, dependendo do sistema e da aplicação.

As seguintes vulnerabilidades (representadas por círculos vermelhos na Figura 1) foram identificadas dentro desta categoria.

1.1. Problemas de Qualidade dos Dados

A integração de dados entre vários sistemas, especialmente com a transição de sistemas locais para baseados em nuvem, apresenta riscos significativos para a consistência e precisão dos dados, ao mesmo tempo que expõe informações sensíveis.

Novos sistemas de dados, como gêmeos digitais e data lakes, juntamente com a atualização de sistemas legados, aumentam essa complexidade. Por exemplo, um importante varejista de supermercados enfrentou interrupções na gestão de inventário (por exemplo, perecibilidade de alimentos e processos de "primeiro a entrar, primeiro a sair") ao fazer a transição de um sistema legado AS-400 para um WMS mais avançado que suporta IA e automação. Aproveitar novos dados e criar novos data lakes foram os dois principais desafios enfrentados por essa grande corporação.

Outra vulnerabilidade comum que muitas empresas enfrentam é o volume de dados que possuem sem estratégias claras para reduzir os riscos associados à coleta, armazenamento e transmissão desses dados dentro de seus sistemas. Algumas empresas desvincularam as instalações de armazenagem dos sistemas centrais, executando automação em servidores locais e minimizando a comunicação com sistemas empresariais. Embora isso possa reduzir o risco de que dados sensíveis sejam transmitidos entre uma instalação e os sistemas corporativos, também pode levar a operações isoladas e visibilidade limitada entre as instalações. Olhando para o futuro, os participantes mencionaram o uso potencial de ferramentas de IA para poder acompanhar e auditar dados de forma mais rápida e com menor custo.

1.2. Falta de Segurança dos Dados

Questões de privacidade apresentam desafios adicionais. No nível dos dispositivos do armazém, AMRs equipados com sistemas de câmeras podem estar capturando imagens sensíveis de produtos ou funcionários. De forma semelhante, informações sensíveis podem ser transmitidas para o armazém, como dados de clientes relacionados a pedidos. Uma estratégia frequentemente discutida para mitigar riscos relacionados a dados sensíveis em tecnologias de armazém é a compartimentalização dos dados. Por exemplo, alguns sistemas AMR são projetados para operar com informações de clientes relacionadas a pedidos anonimizadas, de modo que dados sensíveis não sejam enviados para o dispositivo. No entanto, observou-se que alguns fornecedores de AMR podem armazenar vários tipos de dados sensíveis dentro dos sistemas de software AMR, como detalhes dos clientes e imagens operacionais, em parte porque as regulamentações que regem o armazenamento e uso dos dados podem variar significativamente entre países e estados. Isso pode levar a uma falta de segurança dos dados, a menos que seja explicitamente tratado pelo cliente.

A crescente importância dos sistemas baseados em nuvem introduz complexidades adicionais na gestão e segurança dos dados. Além dos riscos associados à transmissão de dados de sistemas on-premise para a nuvem, requisitos regionais de armazenamento de dados, como a exigência de armazenamento local em Dubai, adicionam camadas de conformidade e dificuldade operacional. A maioria das grandes empresas, especialmente aquelas da indústria farmacêutica, está implementando estratégias robustas de proteção de dados para mitigar esses riscos.

Em entrevistas com duas 3PLs, surgiu um insight crítico de segurança sobre a gestão dos dados do WMS. Elas destacaram a necessidade de uma arquitetura de sistema que garanta o manuseio adequado dos dados, com o aplicativo servindo como uma camada de isolamento entre a interface web e o banco de dados. Essa arquitetura assegura que o banco de dados esteja isolado de comunicação direta e só possa ser acessado pelo aplicativo. Um sinal de alerta significativo ocorre quando os fornecedores oferecem acesso direto aos seus bancos de dados do WMS, pois isso compromete a segurança dos dados. As empresas devem permitir que os fornecedores trabalhem apenas com dados "mortos" ou estáticos, desconectados do banco de dados ativo. Se o acesso direto for concedido, corre-se o risco de expor os dados de todos os clientes uns aos outros. Por exemplo, uma das empresas mitiga esse risco ao conceder apenas acesso de leitura aos dados de inventário, com o provedor do WMS gerenciando as interações com o banco de dados para garantir a segurança.

O desafio do gerenciamento de dados em depósitos altamente automatizados continuará a crescer com a introdução de novas tecnologias de automação e a integração de sistemas de software avançados. Isso significa que os líderes precisam considerar cuidadosamente a implementação de tecnologia, preocupações com privacidade e estratégias de segurança de dados.

Quadro 1: Impacto do Ataque de Negação de Serviço (DoS) na Automação de Depósitos

Um ataque de Negação de Serviço (DoS) ocorre quando um sistema é sobrecarregado com tráfego excessivo ou solicitações, tornando-o incapaz de funcionar corretamente. Na automação de depósitos, ataques DoS podem paralisar sistemas de software críticos como aplicações SaaS e Sistemas de Gerenciamento de Pedidos (OMS), levando a grandes interrupções operacionais. Conforme descrito pelo Chief Information Security Officer de um grande provedor de soluções para automação de depósitos, “Sobrecarregar a aplicação SaaS deles usando um ataque DoS seria a pior coisa que poderia acontecer.” Isso poderia paralisar as operações de atendimento em várias instalações, criando um caos generalizado. Da mesma forma, atacantes poderiam explorar o OMS criando “pedidos falsos” para sobrecarregar o sistema, causando a queda do serviço e parando todo o processamento de pedidos. Esses ataques podem levar as operações do depósito a uma paralisação total, afetando a continuidade geral dos negócios até que os sistemas sejam restaurados.

2. Sistemas de Software

Embora os depósitos sejam notáveis pelo fluxo de materiais físicos e pelos equipamentos associados, os depósitos altamente automatizados são cada vez mais definidos por sistemas de software complexos. Esses sistemas existem em um cenário complexo de infraestrutura local e baseada na nuvem que conecta vários sistemas. Dada a complexidade desses sistemas e suas conexões, bem como o papel central que muitos desempenham na gestão das operações do depósito, uma interrupção dos sistemas de software pode ter um impacto significativo. Além disso, a superfície de ataque para potenciais ciberataques aumenta drasticamente à medida que mais software é implementado em depósitos modernos. Os participantes do estudo destacaram que hackers podem facilmente identificar quem está usando qual software, então, uma vez que um hacker identifica uma vulnerabilidade em um software, eles podem atacar os usuários.

As seguintes vulnerabilidades (representadas por círculos laranja na Figura 1) foram identificadas dentro desta categoria.

2.1. Bugs de Software

A complexidade dos ambientes modernos de depósito, caracterizada por uma multiplicidade de sistemas interconectados, aumenta o potencial para falhas de software. Por exemplo, o varejista europeu ASOS enfrentou uma falha crítica de software em seu Sistema de Gerenciamento de Depósito (WMS), que reduziu significativamente o estoque disponível para os clientes, levando a uma estimativa de US$ 25 milhões em vendas perdidas (Supply Chain Dive 2019). O fato dessa falha ter ocorrido em um sistema chave destaca como falhas críticas de software podem paralisar operações, levando a interrupções custosas.

À medida que os depósitos se tornam cada vez mais dependentes da automação, a proliferação de tecnologias—incluindo robótica, sistemas automatizados de armazenamento e recuperação (ASRS) e robôs móveis autônomos (AMRs)—introduz camadas adicionais de software que precisam ser gerenciadas adequadamente. Quanto mais tecnologias são integradas às operações do depósito, maior é a dependência do software para garantir sua funcionalidade contínua. No entanto, cada nova tecnologia vem com seu próprio conjunto de dependências de software, e a falha em qualquer um desses sistemas pode gerar efeitos em cadeia por todo o depósito.

De acordo com Kumar e Mallipeddi (2022), as tecnologias de logística podem apresentar falhas frequentes de software, com algumas estimativas sugerindo um defeito a cada 35 linhas de código, demonstrando a fragilidade inerente a esses sistemas. Um entrevistado do nosso estudo, o Diretor Global de Inovação de um importante provedor de logística terceirizada (3PL), colocou da seguinte maneira: “Nós já experimentamos várias falhas de software em automação moderna orientada por IA. Se isso acontecer enquanto alguém está trabalhando próximo à automação...” Isso enfatiza os riscos operacionais e de segurança imediatos que as falhas de software apresentam, particularmente quando a força de trabalho está em proximidade com sistemas automatizados como empilhadeiras automáticas ou braços robóticos, que podem causar ferimentos graves em uma pessoa em caso de acidente.

2.2. Acesso ao Sistema

Vulnerabilidades críticas em sistemas de software de armazém incluem não apenas bugs e falhas, mas também questões de acesso dos usuários, pois muitos sistemas de armazém permitem que múltiplos usuários com níveis variados de permissões acessem diferentes componentes do software. Por exemplo, ferramentas legítimas de acesso remoto, comuns em sistemas AMR, podem ser alvos fáceis para exploração por um ator malicioso interno (Cybersecurity and Infrastructure Security Agency 2023). Isso permitiria que realizassem atividades não autorizadas, como execução remota de código ou violação de dados, com supervisão mínima. Segundo os entrevistados, há um número crescente de usuários externos que obtêm acesso às suas soluções de software de armazém, e eles acreditam que esses pontos de acesso criam um risco de segurança cibernética, especialmente quando o acesso remoto está habilitado para manutenção ou resolução de problemas. Se mal administrado, o acesso não autorizado a esses sistemas pode levar a adulterações maliciosas, roubo de dados ou até mesmo paralisações operacionais.

Em particular, a tendência crescente do Robotics as a Service (RaaS) adiciona complexidade à gestão do acesso ao sistema porque envolve não apenas acesso físico, mas também controle remoto do software e da robótica por meio de plataformas em nuvem. Qualquer fragilidade nos protocolos de segurança do fornecedor pode se tornar um ponto de entrada potencial para atacantes. Empresas menores, em particular, podem estar em maior risco devido a recursos limitados para gerenciar e monitorar efetivamente o acesso dos fornecedores (Crowe 2021). Os participantes do estudo sugeriram que o acesso baseado em função é essencial para esses sistemas, com foco em autenticação multifatorial e monitoramento do acesso tanto de funcionários quanto de fornecedores. Os fornecedores frequentemente alegam precisar de acesso constante, mas uma abordagem mais segura deveria envolver monitoramento e registro constantes de suas ações.

De acordo com os participantes, o acesso ao sistema também representa um desafio específico no ambiente de armazém sob a perspectiva da gestão de pessoal. Muitos armazéns, especialmente os que atendem ao mercado de varejo, enfrentam desafios de pessoal e flutuações sazonais significativas na carga de trabalho. Idealmente, as empresas precisam de um processo robusto de integração para novos funcionários com o nível apropriado de acesso aos sistemas tecnológicos. Segundo um executivo de segurança cibernética de um provedor de logística terceirizada, as empresas precisam encontrar um equilíbrio com uma integração eficiente em um ambiente com alta rotatividade e flutuações sazonais.

2.3. Software de código aberto

O uso generalizado de software de código aberto, como o Robot Operating System (ROS), comumente utilizado para operar AMRs e outros robôs, aumenta o risco de que atores maliciosos explorem vulnerabilidades não corrigidas ou insiram códigos maliciosos. Embora possa haver fraquezas em algumas bibliotecas de código aberto, o uso disseminado e a alta visibilidade de bibliotecas populares de código aberto como o ROS fazem com que as vulnerabilidades dentro do sistema geralmente sejam bem conhecidas e divulgadas. De acordo com um ex-engenheiro de um provedor de AMR, o desenvolvimento do ROS ainda está focado em aplicações de pesquisa, e uma versão de nível empresarial semelhante ao que foi feito com o sistema operacional Android é necessária para aumentar a robustez e segurança da biblioteca.

Por exemplo, a vulnerabilidade amplamente divulgada do Apache Log4j em 2021 permitiu que atacantes explorassem uma falha em uma biblioteca de código aberto amplamente utilizada, afetando desde sistemas de controle industrial até aplicações na internet (U.S. Cybersecurity and Infrastructure Security Agency 2022). Considerando que os armazéns modernos dependem cada vez mais de soluções de software proprietárias e de código aberto, garantir medidas robustas de cibersegurança é essencial para prevenir tais incidentes.

2.4. Desafios de Integração

Integrar vários sistemas — incluindo o WMS, sistemas de controle e execução de armazém (WCS/WES), sistemas de planejamento de recursos empresariais (ERP) e outros — representa um desafio significativo em armazéns modernos. Essa complexidade torna-se ainda mais pronunciada quando diferentes fornecedores fornecem esses sistemas. A falta de padronização em toda a indústria frequentemente leva a problemas de compatibilidade, onde certas tecnologias de armazém não funcionam de forma integrada com outras, o que pode resultar em falhas operacionais inesperadas. Na literatura, Cheung, Bell e Bhattacharjya (2021) observam que lacunas na integração de software são comuns, levando a ineficiências e vulnerabilidades do sistema.

Como um dos entrevistados em nossa pesquisa destacou, há casos frequentes em que “certas tecnologias de armazém simplesmente não funcionam com outras soluções”, resultando em implementações atrasadas e perda de produtividade. Essa falta de padronização entre os sistemas de armazém cria grandes desafios, particularmente para empresas menores que dependem mais de provedores externos de tecnologia. Enquanto empresas maiores podem ter capacidade para desenvolver soluções de integração personalizadas, as menores podem enfrentar atrasos devido à priorização por parte dos fornecedores, o que pode dificultar a implementação de tecnologias de automação. Além disso, a necessidade de coordenar múltiplos fornecedores para atualizações e correções de software introduz outra camada de complexidade, levando a uma maior exposição às vulnerabilidades de software.

Diversas empresas do estudo mencionaram que estão trabalhando no desenvolvimento de uma plataforma de interface de software que permitirá conectar e desconectar várias soluções de software para facilitar

essas integrações. Uma desvantagem dessa abordagem é que, se a interface for comprometida durante um ataque cibernético, todo o software pode ser afetado.

Finalmente, durante novas aquisições ou fusões, uma das empresas do estudo relatou um aumento de 200% nos ataques cibernéticos. Esse aumento é atribuído às vulnerabilidades introduzidas durante essas transições, à medida que novos sistemas, funcionários e processos são integrados. A empresa mencionou que hackers exploram fraquezas na segurança do software que podem surgir dessas mudanças. Novas aquisições podem ser alvo porque frequentemente são o elo mais fraco na cadeia de segurança, e o processo de integração cria oportunidades para atores maliciosos obterem acesso a sistemas de software sensíveis.

2.5. Dependência de Sistemas Legados

Outro desafio persistente na gestão de software de armazém é o uso contínuo de sistemas legados, como o AS-400, que ainda prevalece em muitos ambientes industriais. Sistemas legados, embora frequentemente confiáveis, podem ser caros para atualizar e difíceis de integrar com tecnologias modernas. De acordo com a literatura, esses sistemas mais antigos frequentemente carecem da flexibilidade e escalabilidade exigidas pelos ambientes atuais, que são acelerados e altamente automatizados. Isso não apenas cria gargalos operacionais, mas também expõe o armazém a riscos significativos de segurança, pois os sistemas mais antigos podem não ter sido projetados com a cibersegurança moderna em mente. Como exemplo, o Chief Solutions Officer de um fornecedor de automação destacou que eles não possuem criptografia em suas soluções atuais de automação. A razão para isso é que eles enviam informações por meio de seu próprio protocolo antigo com apenas 8 bits, e a criptografia exigiria 32 bits. Isso mostra como sistemas desatualizados têm dificuldades para adotar medidas de segurança mais fortes devido a limitações técnicas, deixando as operações mais expostas a ataques cibernéticos.

Os participantes também mencionaram que o AS-400, um sistema mainframe amplamente usado em armazéns para gestão de inventário e atendimento de pedidos, pode ser difícil de integrar com sistemas em nuvem mais recentes. Tais desafios de integração frequentemente exigem soluções de software personalizadas, o que aumenta tanto o custo quanto a probabilidade de bugs ou vulnerabilidades. Além disso, a manutenção desses sistemas legados pode sobrecarregar os recursos de TI, já que plataformas mais antigas podem não receber mais atualizações ou patches dos fornecedores originais. Isso cria um ambiente onde os sistemas ficam mais suscetíveis a ataques cibernéticos devido a vulnerabilidades não corrigidas.

Além disso, a dependência de sistemas legados pode dificultar a capacidade de uma empresa de adotar novas tecnologias de automação. Esses sistemas mais antigos podem não ser compatíveis com soluções emergentes de software para armazéns, como plataformas de análise em tempo real ou ferramentas de gestão de inventário baseadas em IA, tornando mais difícil para as empresas se manterem competitivas em um setor cada vez mais automatizado.

2.6. Manutenção e Atualizações de Software

A necessidade de atualizações frequentes nos sistemas modernos de armazém cria riscos adicionais. À medida que as empresas adotam cada vez mais soluções de software baseadas em nuvem para seus sistemas de gestão de armazém (WMS) e outras aplicações críticas, elas ficam sujeitas aos cronogramas e processos dos fornecedores terceirizados. Muitos provedores, como Blue Yonder e Körber, oferecem soluções baseadas em nuvem que dependem de atualizações e patches regulares (Blue Yonder, n.d.; Körber Supply Chain 2020). Embora os sistemas baseados em nuvem ofereçam escalabilidade e flexibilidade, eles também expõem as empresas a potenciais interrupções caso uma atualização introduza bugs ou exija tempo de inatividade, como ocorreu durante uma recente falha do Microsoft Azure (Kunert 2023).

Em alguns casos, as atualizações de software podem introduzir falhas críticas, como foi o caso do recall de mais de 11.000 veículos da Tesla em 2021 devido a um erro introduzido por uma atualização over-the-air (OTA), que causava frenagens súbitas enquanto os veículos estavam em movimento (Barry 2021). Armazéns que dependem de atualizações OTA para suas frotas de AMR enfrentam riscos semelhantes, já que uma única atualização com falha pode interromper as operações em várias instalações onde os robôs estão implantados. Esse risco é agravado pela dependência crescente de serviços baseados em nuvem que exigem conexão constante à internet para garantir operação contínua. Interrupções nesses serviços, como quedas do AWS, já demonstraram causar atrasos operacionais significativos, inacessibilidade a dados e perdas financeiras devido à paralisação da automação do armazém (Moss 2021).

2.7. Antivirus e Outros Softwares de Segurança

O incidente da CrowdStrike em 2024, quando milhões de sistemas operacionais Microsoft Windows travaram mundialmente, é um exemplo de como um problema com antivírus e outros sistemas de segurança pode causar interrupções operacionais em larga escala. Em sistemas modernos de automação de armazéns, o software antivírus, que se destina a proteger os sistemas contra malware, pode se tornar uma vulnerabilidade crítica. Um dos participantes mencionou na entrevista que a maioria das soluções antivírus são ineficazes no manejo do tráfego de Tecnologia Operacional (OT), comum em armazéns. Isso cria uma lacuna significativa de segurança, já que os programas antivírus tradicionais falham em atender às necessidades específicas dos sistemas de armazém, como o Software de Gestão de Armazém (WMS) e a robótica automatizada. Além disso, outro participante mencionou que, se um invasor direcionar o próprio software antivírus, ele poderia obter controle sobre os robôs que ele protege. O acesso de alto nível do antivírus o torna uma vulnerabilidade chave, potencialmente abrindo a porta para ataques em todo o sistema, como a paralisação das operações robóticas caso o antivírus falhe ou seja comprometido.

Quadro 2: Impacto da IA nas Vulnerabilidades de Software

Ferramentas de Inteligência Artificial podem tanto melhorar quanto agravar vulnerabilidades de software. Embora a IA seja altamente eficaz na detecção de vulnerabilidades, os participantes também mencionaram que ela está se tornando uma ferramenta poderosa para hackers automatizarem a identificação de pontos fracos em sistemas de software de armazéns, levando a ataques mais rápidos e sofisticados. Se hackers usarem IA para escanear sistemas e identificar quais ferramentas de automação uma empresa está utilizando, eles podem explorar mais facilmente vulnerabilidades conhecidas e comprometer operações inteiras da cadeia de suprimentos. O acesso a esses sistemas é outro risco. Segundo o vice-presidente sênior de uma empresa de logística terceirizada, “Quando os sistemas são controlados por IA, quem pode acessar esse sistema central é fundamental. Provedores de tecnologia nunca deveriam ter acesso.”

3. Hardware de Automação

A adoção de tecnologias avançadas de automação nas operações de armazém traz tanto oportunidades quanto desafios. Enquanto sistemas de automação mais tradicionais, como correias transportadoras e guindastes, são geralmente considerados robustos e de baixo risco, tecnologias mais avançadas como empilhadeiras autônomas, AMRs e robôs colaborativos (‘cobots’) apresentam riscos maiores. Alguns entrevistados sugeriram que as vulnerabilidades mais críticas nos sistemas tecnológicos de armazém, especialmente no que tange à cibersegurança, residem na rede digital e nos sistemas de software empresariais. Contudo, identificamos múltiplas vulnerabilidades em nível de hardware tanto na literatura quanto nos comentários de muitos especialistas que entrevistamos.

As seguintes vulnerabilidades (representadas por círculos azuis na Figura 1) foram identificadas dentro desta categoria.

3.1. Problemas com Sensores e Outros IO

Fatores ambientais, como pisos molhados ou temperaturas extremas, podem impactar o desempenho dos AMRs e sistemas similares, evidenciando a necessidade de soluções de hardware robustas e adaptáveis no ambiente de armazém. Segundo um engenheiro ex-fornecedor de AMR, a maior vulnerabilidade dos AMRs é a má localização ou navegação ruim, o que resulta no dispositivo indo aonde não deveria ou em colisões.

Sistemas de armazém altamente automatizados requerem hardware robusto e preciso para prevenir situações perigosas. De acordo com uma entrevista com um consultor estratégico de uma empresa de integração, “Em sistemas modernos de armazenamento em cubo, os cobots operam muito próximos uns dos outros, com precisão de milímetros. Um movimento leve pode causar uma colisão. Isso pode ser um problema durante desastres naturais ou procedimentos simples de manutenção.”

Um incidente que ilustra essa vulnerabilidade foi um incêndio em um armazém altamente automatizado da Ocado causado por uma falha de desempenho: neste caso, a colisão de três robôs. A empresa havia melhorado anteriormente os sistemas de segurança após um incêndio anterior, e apenas uma certa parte da grade foi afetada. No entanto, esse novo incidente levou ao cancelamento de aproximadamente 300.000 pedidos de clientes devido à paralisação do sistema de automação por vários dias, o que resultou em uma perda estimada de £35 milhões (aproximadamente US$ 45 milhões) em vendas. Além das vendas perdidas, a Ocado confirmou perdas operacionais adicionais de cerca de £10 milhões enquanto a instalação voltava à capacidade total. Por fim, o impacto de baixas de estoque e ativos fixos e outros custos incrementais associados ao incêndio foi estimado em torno de £10 milhões (Digital Commerce 360 2021).

3.2. Falhas em Baterias e Dispositivos de Carregamento

Sistemas de automação mais rígidos, como AS/RS baseados em grade, apresentam novos riscos também. Por exemplo, a densidade de inventário inflamável, caixas plásticas e outros materiais dentro desses sistemas aumenta o risco de incêndio. Ao mesmo tempo, os padrões de supressão de fogo frequentemente ficam atrás dos avanços tecnológicos, e os departamentos de bombeiros locais frequentemente carecem de expertise para gerenciar esses ambientes de alta tecnologia. Essa disparidade aumenta o potencial de perdas catastróficas em caso de incêndio., “Cobots movidos a bateria operando em uma grade metálica aumentam o risco de início de incêndio. Além disso, sistemas de supressão de fogo não funcionam tão bem em sistemas de alta densidade que frequentemente também utilizam caixas plásticas.”

Outro incêndio em 2019, em um armazém de armazenamento em cubo (AS/RS baseado em grade) operado pela Ocado, ilustra bem essas vulnerabilidades. Esse incêndio foi causado por um defeito na unidade de carregamento de um robô (Ocado Group 2021). Múltiplas vulnerabilidades levaram ao resultado final. Primeiro, uma falha elétrica na unidade de carregamento da bateria de um dos milhares de robôs provocou a ignição da tampa plástica do robô; segundo, a grade continuou a operar enquanto o fogo se espalhava (Baker 2018); e terceiro, o sistema de detecção de incêndio falhou, permitindo que o fogo se espalhasse por toda a instalação (Cante 2021). Os operadores do armazém relataram manualmente o incêndio e ativaram o sistema de sprinklers, mas o fogo acabou queimando por quatro dias, danificando a maior parte da instalação e seus conteúdos (Beioley 2019). Felizmente, o incêndio não resultou em ferimentos ou mortes, mas mais de 370 trabalhadores foram demitidos, e levou dois anos para reconstruir a instalação a um custo de £100 milhões (aproximadamente US$ 130 milhões). (Ocado Group 2021; Rovnick 2019; BBC 2021).

Após o incidente, a FM Global, a companhia de seguro que cobriu as despesas resultantes do incêndio da Ocado (Bradshaw e Dalton 2019), destacou as vulnerabilidades que criaram riscos específicos de incêndio associados a esses sistemas altamente automatizados. Estas incluíram: (1) o uso de caixas plásticas dentro de sistemas de armazenamento altamente automatizados e de alta densidade, que podem queimar muito mais severamente do que contêineres de papelão ou madeira; (2) alta densidade de armazenamento, que facilita a rápida propagação do fogo e deixa espaço limitado para que a água dos sprinklers flua pela grade, onde a água é mais necessária; e (3) um protocolo inadequado de desligamento da automação (Baker 2018).

3.3. Falta de Manutenção de Hardware

Falhas mecânicas em componentes de hardware, como robôs, transportadores, guindastes e braços robóticos, podem interromper significativamente as operações. A manutenção e a disponibilidade de peças de reposição são fatores adicionais importantes para minimizar o tempo de inatividade do hardware em depósitos altamente automatizados, especialmente ao comparar uma grande instalação com várias instalações pequenas. Com múltiplos depósitos pequenos e altamente automatizados, o desafio de garantir suporte imediato aumenta, pois cada local pode não dispor de talentos especializados ou peças de reposição disponíveis. Essa configuração dispersa eleva o risco de tempo de inatividade prolongado caso um componente crítico falhe. A manutenção proativa — por meio de verificações regulares do sistema e rápida identificação de falhas — torna-se ainda mais essencial, já que pequenos problemas podem rapidamente se transformar em grandes interrupções operacionais.

A padronização em todos os depósitos é outro ponto-chave para superar esses desafios. Ao usar ferramentas, inventário e designs de sistema uniformes (como conexões elétricas idênticas, códigos de cores e configurações de hardware para todos os equipamentos de automação no depósito), o pessoal de manutenção pode resolver problemas de forma eficiente, independentemente da localização. Essa consistência minimiza o tempo de inatividade, permitindo que os técnicos identifiquem e corrijam problemas rapidamente, mesmo quando ocorrem incidentes inesperados — como o desalinhamento de um pequeno sensor que paralisa um transportador. Em última análise, padronização robusta, manutenção proativa e pessoal bem treinado são vitais para manter a alta eficiência dos depósitos automatizados.

3.4. Rigidez da Automação

A rigidez da automação em depósitos altamente automatizados representa uma vulnerabilidade significativa, conforme destacado por vários especialistas da indústria. Sistemas totalmente automatizados, embora eficientes, carecem de flexibilidade. Se uma parte do sistema falhar — como um robô autônomo ou um transportador — toda a instalação pode parar, como observado em casos em que sistemas de automação rígidos não conseguiram alternar rapidamente para operações manuais. Essa questão é particularmente evidente em sistemas de alta densidade, onde, como afirmou um VP de Estratégia de Cadeia de Suprimentos no varejo, “A maioria dos sistemas de alta densidade, como ASRS, OSR e Cube Storage, quando algo falha, você precisa parar completamente e não pode operar.” Essa vulnerabilidade é agravada pela complexidade crescente da integração de múltiplas tecnologias de automação, o que torna esses sistemas mais difíceis de solucionar problemas ou recuperar-se rapidamente de falhas, especialmente em cenários que envolvem infraestrutura crítica, como depósitos.

3.5. Medidas de Segurança de Hardware Necessárias

Existem vulnerabilidades também no hardware necessário para sistemas de tecnologia da informação. Por exemplo, em outubro de 2023, a cooperativa varejista Ace Hardware sofreu um ataque cibernético que interrompeu sua rede de distribuição de depósitos pouco antes da temporada crítica de compras de fim de ano nos EUA (HBSDealer 2023a). O ataque cibernético comprometeu servidores que executavam o sistema de gestão de depósitos (WMS) (HBSDealer 2023a). Isso impediu que os centros de distribuição da empresa cumprissem pedidos online e reabastecessem os estoques das lojas de varejo por semanas.

Há exemplos de ataques a outros dispositivos físicos também. O botnet Mirai, em 2016, foi um ataque cibernético que afetou milhões de gravadores de vídeo digitais, roteadores e câmeras de circuito fechado de televisão. O botnet Persirai, em 2017, afetou mais de seiscentas mil câmeras de Protocolo de Internet. Ataques de botnets sequestram um dispositivo e o usam em uma rede que é então empregada para outros ataques. O ataque BrickerBot, em 2016, por outro lado, atacou dispositivos semelhantes, mas com a intenção de destruir o dispositivo (Boddy e Shattuck 2017).

Mesmo empresas com capacidades internas mais avançadas dependerão de provedores externos até certo ponto. Isso torna a seleção e gestão de fornecedores um desafio estratégico fundamental. Muitos provedores de tecnologia podem priorizar levar soluções ao mercado rapidamente, às vezes em detrimento de medidas robustas de cibersegurança. Isso pode ser especialmente comum entre startups e empresas focadas em inovação rápida.

Além disso, a estabilidade financeira e a disponibilidade de um serviço e suporte ao cliente confiáveis, especialmente para pequenos fornecedores no exterior, são considerações críticas.

De acordo com um consultor de automação, “Há um grande risco em relação ao papel do serviço e suporte na implementação bem-sucedida e na operação contínua das tecnologias de automação. Um novo pequeno fornecedor pode fechar as portas amanhã... o que eu faço se isso acontecer?”

3.6. Alteração/Inserção Maliciosa de Hardware

Com base em um estudo de Véronneau e Roy (2014) sobre a segurança das redes de fornecimento na fonte, as tecnologias modernas de armazém, incluindo robótica, AMRs e dispositivos IoT, podem ser comprometidas na cadeia de suprimentos a montante, onde o software e o hardware são fabricados ou montados pelos fornecedores. Adições ou modificações maliciosas, como trojans de hardware, podem ser usadas para modificar o valor de saída desses circuitos (Lacava et al. 2021; Ramadan 2021). Plosz e Varga (2018) constataram que o hardware (sensores e atuadores) é a camada mais vulnerável em AGVs e AMRs baseados em visão, estando potencialmente sujeito a adulteração de hardware, manipulação de visão, deslocamento do dispositivo e interferência nos sinais do sistema de posicionamento global (GPS). Drones também são vulneráveis a sabotagem intencional de seus componentes de hardware (Yaacoub et al. 2020). Essas vulnerabilidades são agravadas pela complexidade das cadeias de suprimentos de hardware. Além disso, a maioria dos provedores de AMR reconhece que seus sistemas são fabricados na China, o que pode introduzir riscos adicionais à medida que as tensões geopolíticas aumentam entre o Ocidente e as nações do BRICS.

3.7. Tamanho Físico do Equipamento

Questões de segurança são primordiais com essas novas tecnologias. A ausência de gaiolas protetoras em muitos sistemas (por exemplo, AMRs) e questões relacionadas às fontes de energia foram relatadas como perigos potenciais significativos à segurança. O tamanho físico do equipamento é uma consideração importante para a segurança também. Muitos entrevistados discutiram os riscos associados às novas tecnologias autônomas de empilhadeiras, tanto pela complexidade dos sistemas de controle e navegação quanto pelo tamanho físico da empilhadeira e dos materiais que ela manipula.

Quadro 3: Dependência de Provedores de Tecnologia

Um sentimento comum compartilhado pelos entrevistados foi que muitas empresas desconhecem suas vulnerabilidades relacionadas à tecnologia e não possuem capacidade para mitigar os riscos associados, especialmente em cibersegurança e nas tecnologias novas relacionadas a armazéns. Muitas das novas tecnologias implantadas em armazéns — desde AMRs até armazenamento em cubo — são muito diferentes dos scanners de frequência de rádio e das esteiras transportadoras com que as empresas trabalhavam anteriormente. Como resultado, muitos dos indivíduos entrevistados disseram que suas empresas são dependentes dos provedores de tecnologia.

4. Infraestrutura de Rede Digital

Historicamente, os sistemas de armazém funcionavam em servidores locais com ênfase mínima na segurança da rede. No entanto, a mudança para sistemas modernos e interconectados, frequentemente operados em infraestrutura separada fornecida por terceiros (‘serviços em nuvem’), expôs os armazéns a novas vulnerabilidades.

O impacto em toda a indústria de grandes ataques cibernéticos, como o NotPetya em 2016, ressaltou a importância crítica de medidas abrangentes de cibersegurança. O ataque NotPetya começou depois que hackers invadiram os computadores de uma empresa ucraniana pouco conhecida (Intellekt Servis) que produz o software fiscal mais popular do país, o M.E. Docs. Os hackers infectaram o software com um vírus malicioso (“NotPetya“) que parecia ransomware, mas não possuía meios para descriptografar arquivos, sendo, portanto, destinado a causar danos em vez de extorquir dinheiro. (McMillan 2017) Outras vítimas do ataque incluem as operações de courier TNT da FedEx na Europa, a gigante francesa da construção Saint Gobain, a gigante farmacêutica Merck & Co. e o escritório de advocacia DLA Piper. No total, os danos financeiros do ataque são estimados em até 10 bilhões de dólares (Greenberg 2018). Ataques cibernéticos que afetam a cadeia de suprimentos de forma mais ampla e o contexto industrial aumentaram dramaticamente desde o NotPetya e são uma das principais perturbações intencionais e exógenas que as empresas precisam estar cientes (World Economic Forum 2023). De acordo com a Accenture, um terço das tentativas de ataques cibernéticos é bem-sucedido, com grandes empresas recebendo, em média, mais de cem tentativas de ataque por ano (Accenture 2016).

As seguintes vulnerabilidades (representadas por círculos amarelos na Figura 1) foram identificadas dentro desta categoria.

4.1. Migração para a Nuvem

A transição para a nuvem envolve o WMS e outros sistemas empresariais, assim como sistemas que controlam diretamente hardware de automação. Segundo um ex-engenheiro de um fornecedor de tecnologia AMR, a indústria está avançando para uma arquitetura onde as capacidades de navegação e otimização são processadas em sistemas de controle separados (isto é, sistemas ‘offboard’ que não operam no AMR). Isso permite novas e mais complexas capacidades de computação devido ao maior poder de processamento fora do dispositivo AMR. No entanto, muitos desses sistemas estão atualmente operando na nuvem, ou migrando para ela, com as vulnerabilidades associadas.

Embora softwares baseados em nuvem reduzam o ônus das equipes internas e o investimento em hardware de computador, eles introduzem novos riscos relacionados à integração de sistemas, transmissão de informações pela internet, aprisionamento por fornecedores, perda de controle sobre os cronogramas de atualização e a necessidade de garantir continuidade operacional durante falhas de rede ou interrupções dos serviços da nuvem. De acordo com um Consultor de TI que entrevistamos, “À medida que mais sistemas se integram com tecnologias em nuvem, o potencial para ataques cibernéticos aumenta. Isso inclui ataques diretos e indiretos.”

Por exemplo, em novembro de 2024, um ataque de ransomware ao fornecedor de software da cadeia de suprimentos Blue Yonder causou grandes interrupções em empresas importantes como Starbucks e Morrisons. A Starbucks enfrentou pequenas dificuldades na gestão de escalas de funcionários e no acompanhamento das horas trabalhadas. Enquanto isso, a Morrisons sofreu a interrupção do seu WMS para alimentos frescos e produtos, o que exigiu que retornassem às operações manuais na maioria dos armazéns e reconstruíssem seu WMS. Esse incidente sublinha as vulnerabilidades inerentes aos serviços baseados em nuvem e a necessidade crítica de medidas robustas de cibersegurança e planos de contingência para lidar com esses riscos.

A nuvem também traz novos desafios relacionados ao cumprimento regulatório. O mandato de armazenamento local de dados de Dubai e o Regulamento Geral de Proteção de Dados da União Europeia (GDPR) são dois exemplos de regulamentações complexas que operações globais enfrentam. A falta de padrões corporativos nessas áreas deixa as organizações vulneráveis enquanto fazem a transição para novos sistemas e infraestruturas digitais de rede.

4.2. Integrações Entre Sistemas Aumentam a Superfície de Ataque

Semelhante ao uso de serviços em nuvem, a interconectividade dos sistemas, embora benéfica para as operações, amplia a superfície de ataque e aumenta a vulnerabilidade. Ciberataques ao WMS ou WES podem ser particularmente destrutivos, dado seu papel central no controle da operação do armazém e, no caso do WES, no controle da automação física dentro dos armazéns. Esses sistemas estão cada vez mais conectados a outros sistemas empresariais dentro da companhia, bem como a sistemas externos operados por transportadoras, empresas de logística terceirizadas e outros parceiros da cadeia de suprimentos.

Esse risco é particularmente significativo para empresas menores, que podem não dispor de medidas abrangentes de cibersegurança, aumentando a potencialidade de ciberataques se espalharem pela cadeia de suprimentos (Kellermann e McElroy 2021). Modelos emergentes como Robotics-as-a-Service (RaaS) oferecem capacidades avançadas, mas também elevam a dependência de fornecedores menores de armazéns. Enquanto essas entidades menores estão adotando as tecnologias RaaS rapidamente, muitas ainda estão em estágios iniciais de atendimento às exigências de segurança de TI, potencialmente expondo sistemas interconectados a riscos maiores.

É por isso que a cadeia de suprimentos de uma empresa é frequentemente percebida como uma vulnerabilidade em cibersegurança (Melnyk et al. 2022). Segundo um executivo de cibersegurança de um provedor de logística terceirizada, o alvo mais provável de um ciberataque está a um passo do alvo primário. Um alvo primário, como o WMS, terá mais atenção e medidas de segurança mais robustas implementadas. O alvo secundário, em contraste, provavelmente será mais fácil de comprometer e, dada a interconectividade dos sistemas da cadeia de suprimentos, oferece um ponto de acesso à rede com o objetivo de, em última análise, atacar ou acessar o alvo primário.

4.3. Segurança de Rede no Nível do Dispositivo

Ciberataques também podem visar a camada de rede de dispositivos autônomos e outros sistemas físicos dentro do armazém. De acordo com a VMware, 27% dos ciberataques exploraram vulnerabilidades de IoT em 2020, e 17% dos profissionais de segurança acreditavam que a exposição de IoT era um dos “desafios mais assustadores de segurança de endpoint” (Kellermann e McElroy 2020). Esses dispositivos frequentemente carecem de medidas robustas de cibersegurança e fornecem pontos de acesso à rede da empresa (Sarder e Haschak 2019; Ramadan 2021). Gil et al. (2017), por exemplo, demonstram em ambiente laboratorial como a coordenação de redes multi-robôs, como frotas de drones, pode ser perturbada por um agente malicioso que obtém influência indevida na rede gerando ou falsificando um grande número de solicitações (‘ataque Sibyl’). De forma semelhante, Khalid et al. (2018) constataram que ataques a sistemas ciberfísicos colaborativos e robóticos, como um veículo operado por um sistema drive-by-wireless, são mais prováveis de ocorrer na camada de rede do sistema.

Com AMR e outras tecnologias de automação de armazéns, existem dois ou mais canais que conectam o dispositivo com provedores de tecnologia e outras fontes externas. Um canal direto da fonte externa para o dispositivo é usado para manutenção e atualizações, e um canal reverso do dispositivo para a fonte externa é usado para monitoramento de desempenho e análises. Segundo um ex-engenheiro de um provedor de AMR, normalmente existem medidas robustas de segurança implementadas para o canal direto devido à natureza do acesso de uma fonte externa dentro do armazém. Esse canal, entretanto, é o vetor mais provável para o que eles consideram o pior cenário para AMR e sistemas tecnológicos similares, onde o provedor da tecnologia é atacado e os sistemas downstream do cliente são comprometidos por meio desse canal direto.

Para mitigar esses riscos, as empresas estão adotando uma variedade de estratégias — incluindo criptografia, firewalls, segmentação de rede e outras medidas — mas muitas organizações ainda não possuem a infraestrutura adequada para proteger suas redes. O uso de túneis de Rede Privada Virtual (VPN) para conexões seguras com a tecnologia de automação foi relatado como uma prática comum. As práticas de criptografia entre os fornecedores de tecnologia, por outro lado, às vezes se concentram mais em impedir a troca de fornecedor do que na proteção contra ataques cibernéticos. No nível da rede, algumas empresas estão implementando abordagens híbridas, combinando computação em nuvem e na borda para equilibrar escalabilidade, eficiência operacional e segurança. No entanto, muitas medidas de cibersegurança foram desenvolvidas para sistemas exclusivamente cibernéticos e não podem ser aplicadas de forma eficaz aos modernos sistemas ciberfísicos e robóticos de armazém (Khalid et al. 2018).

Quadro 4: Cadeias de Suprimentos na Nuvem e a Indústria de Tecnologia

À medida que as empresas migram de hardware local para soluções em nuvem, essa concentração centraliza ainda mais as operações críticas da cadeia de suprimentos. A maior parte da infraestrutura em nuvem está concentrada nas mãos de três grandes provedores — Amazon, Microsoft e Google — o que gera preocupações sobre a dependência excessiva de poucos atores dominantes. Além disso, as cadeias de suprimentos das grandes empresas de tecnologia de hardware em nuvem, como Apple, Dell, HP, Intel, AMD e NVidia, permanecem amplamente opacas, com pouca informação pública disponível sobre suas operações de armazéns.

A maioria dessas empresas terceiriza suas operações logísticas, dependendo fortemente de 3PLs para transportar e armazenar cargas. Isso significa que a maioria dessas empresas possui nenhum ou muito poucos armazéns. Especificamente, os 3PLs World Wide Technology (WWT) e Logistics+ desempenham papéis significativos na gestão das cadeias de suprimentos dos principais provedores de nuvem. A WWT opera grandes centros de integração nos EUA, Holanda, Índia e Singapura, com 5 milhões de pés quadrados de espaço físico de armazém e integração. A Logistics+, por sua vez, gerencia 8 milhões de pés quadrados de espaço de armazém apenas nos EUA, com instalações adicionais no México, América do Sul, Europa e Ásia.

5. Infraestrutura Física

Uma das preocupações mais comuns expressas por especialistas no espaço de tecnologia de armazéns foi a dependência de fornecimento de energia confiável e conectividade de rede. A crescente dependência de sistemas automatizados tornou os armazéns vulneráveis a quedas de energia e falhas de rede. A eletricidade e a conectividade de comunicações podem ser interrompidas por uma variedade de fontes, incluindo sabotagem, incêndio, desastres naturais e outras. O sentimento compartilhado pelo CEO de um fornecedor de tecnologia é que “a robustez da rede elétrica dos EUA é questionável.” Segundo o vice-presidente de experiência do cliente de uma empresa de bens de consumo, “Neste ano, tivemos que interromper as operações em 2 de nossos armazéns: uma vez devido à chuva congelante que destruiu a conexão da rede e outra quando perdemos [o acesso] à Internet.”

Essencialmente, toda tecnologia de automação depende de energia elétrica, e a conectividade de rede é igualmente crucial. Sistemas automatizados como AMRs e AS/RS dependem da comunicação com sistemas de controle que recebem informações de sistemas baseados em nuvem ou outros sistemas conectados via internet. O layout físico dos armazéns modernos, especialmente aqueles que utilizam sistemas robóticos de alta densidade, introduz seu próprio conjunto de desafios. Esses sistemas frequentemente são difíceis ou impossíveis de operar manualmente durante apagões. Em alguns casos, o inventário dentro da instalação torna-se inacessível sem energia e conectividade de rede.

As seguintes vulnerabilidades (representadas por círculos verdes na Figura 1) foram identificadas dentro desta categoria.

5.1. Conectividade de Energia

Os riscos associados à conectividade de energia incluem desastres naturais e outros eventos que podem interromper a rede elétrica. Inclui também ataques intencionais por agentes maliciosos (Brown 2018). Estabelecendo paralelos com vulnerabilidades encontradas em outras indústrias, o ataque Aurora aos geradores de energia elétrica foi um exemplo de alto perfil de um ataque que explora uma vulnerabilidade no mecanismo de proteção e pode ser iniciado mediante acesso físico ao gerador (Zeller 2011). O impacto das quedas de energia em armazéns pode ser substancial e foi modelado por Ivanov (2022) em diferentes níveis da cadeia de suprimentos, incluindo centros de distribuição central upstream e downstream (CDC) e centros regionais de distribuição (RDC).

5.2. Conectividade de Rede

Armazéns modernos dependem de conectividade de rede rápida, principalmente de uma robusta espinha dorsal de fibra óptica, para garantir alta largura de banda, baixa latência e transmissão segura de dados, mas redes 5G estão cada vez mais presentes para suportar operações de robôs (Das et al., 2022). Computação em nuvem é uma parte essencial do ambiente digital do armazém e oferece inúmeros benefícios. Também traz a vulnerabilidade associada à conectividade contínua e confiável da rede. Muitos tipos de equipamentos modernos de automação de armazéns, como AMRs e cobots, dependem da nuvem para transferência de dados em tempo real e conectividade de baixa latência, para que os robôs possam fazer ajustes instantâneos e coordenar entre si (Kembro e Norrman 2022). A solução grid da Ocado é um exemplo perfeito disso, pois seu sistema central roda na nuvem AWS para melhor escalabilidade e velocidade. Uma possível desvantagem dessa arquitetura de sistema é a dependência da conectividade com a nuvem sem redundância local (Collins 2022). Assim, interrupções como as recentes do Microsoft Azure (Kunert 2023) e problemas de energia da AWS (Moss 2021) podem afetar severamente as operações de armazéns modernos, causando paralisações na automação que levam a atrasos operacionais, inacessibilidade de dados e perdas financeiras devido a estoques presos.

Alguns dos participantes afirmaram que suas instalações possuem soluções de energia reserva, como geradores a diesel e sistemas de Fonte de Energia Ininterrupta (UPS), embora geralmente esses sirvam apenas como solução temporária para manter as operações completas durante quedas prolongadas. Quanto à conectividade de rede, poucas empresas empregam estratégias de conectividade em múltiplas camadas, incluindo o uso de vários provedores de telecomunicações e até soluções baseadas em satélite. Contudo, a interdependência dos sistemas de energia e rede significa que uma falha em um pode tornar o outro ineficaz, destacando a necessidade de planejamento extensivo de contingência.

5.3. Segurança de Acesso às Instalações Necessária

A segurança física também permanece uma preocupação, com alguns especialistas observando a facilidade com que indivíduos não autorizados poderiam potencialmente acessar as instalações. O acesso físico a uma instalação compromete tanto os ativos físicos quanto os sistemas de software e rede que possuem interfaces expostas dentro da instalação. Segundo uma avaliação de mais de 130 sistemas de controle industrial (ICS) pelo Departamento de Segurança Interna dos EUA, ‘controle de acesso físico’ foi uma das principais vulnerabilidades em ambientes industriais gerais (Hemsley e Fisher 2018). Um executivo de cibersegurança em um provedor logístico terceirizado compartilhou esse sentimento, dizendo que a segurança física de um armazém é o maior risco onde um intruso pode causar o maior impacto com o mínimo esforço. Isso destaca a necessidade de controles rigorosos de acesso físico e medidas de segurança para proteger tanto os ativos físicos quanto digitais no armazém.

Quadro 5: Capacidades Comuns de Cibersegurança e Melhores Práticas

1. Controle de acesso de usuário baseado em função com requisitos fortes de senha, autenticação única (single sign-on) e autenticação multifator.

2. Reverse-proxying: Um proxy reverso pode bloquear ataques comuns, como injeção de SQL e negação de serviço (DoS), antes que eles alcancem os servidores de backend.

3. Comunicação unidirecional para garantir que comandos para sistemas de automação sejam enviados por um canal, enquanto a resposta retorna por um canal diferente.

4. Criptografar e anonimizar todos os dados transmitidos entre sistemas (por exemplo, WMS, OMS, TMS, ERP etc.).

5. Incorporar a cibersegurança no treinamento dos funcionários.

6. Incentivar provedores de tecnologia e clientes a serem transparentes na comunicação de questões de cibersegurança.

6. Interação Humano-Máquina

A integração de novas tecnologias em armazéns traz desafios únicos para as interações humano-máquina. Robôs autônomos como AMRs introduzem diferentes graus de risco para a segurança humana, com robôs maiores, como braços robóticos e empilhadeiras autônomas, representando perigos mais significativos. De acordo com Evans (2020), houve uma correlação positiva entre a taxa de lesões e o nível de automação utilizado nos armazéns operados pela Amazon. A análise deles foi baseada em relatórios públicos e bancos de dados fornecidos pela U.S. Occupational Safety and Health Administration (OSHA), para a qual todos os acidentes que resultam em lesão ou fatalidade devem ser reportados nos EUA. Além disso, pesquisas demonstraram que trabalhadores de armazém estão menos atentos ao trabalhar com robôs e outras tecnologias (Cymek, Truckenbrodt, e Onnasch 2023), o que pode levar a acidentes no local de trabalho e outras interrupções operacionais. Essa mudança requer uma reavaliação das medidas e protocolos de segurança. As seguintes vulnerabilidades (representadas por círculos roxos na Figura 1) foram identificadas dentro desta categoria.

6.1. Proximidade Humano-Máquina

De acordo com a Hanover Insurance Group Inc., com sede em Massachusetts, a proximidade humano-máquina é uma questão comum com robótica e outras automações. A falta de sistemas de prevenção de colisão, seja um sensor de piso, guarda-corpo ou cercamento virtual ao redor do robô, pode levar a acidentes. Essas situações são mais típicas durante tarefas não rotineiras, como durante manutenção ou atualizações feitas no robô (Wilkinson 2022). Em dezembro de 2018, ocorreu um acidente no armazém de um varejista em Robbinsville, New Jersey, quando um robô perfurou acidentalmente uma lata de repelente de urso, o que levou à hospitalização de 24 trabalhadores. O incidente levantou preocupações sobre os protocolos de segurança em armazéns automatizados e os potenciais riscos dos robôs trabalhando ao lado de funcionários humanos (Youn 2018). De acordo com os níveis de risco da interação humano-robô (HRI) introduzidos por Bdiwi, Pfeifer, e Sterzing (2017), armazéns modernos com AMRs ou robôs colaborativos devem ser classificados no nível mais alto (4), onde a HRI física é necessária para cumprir uma tarefa de armazém. Na maioria dos armazéns de e-commerce, por exemplo, os AMRs podem trazer caixas para humanos que estão localizados perto das prateleiras de armazenamento ou podem mover prateleiras móveis, para que os trabalhadores possam pegar produtos e colocá-los no robô ou nas prateleiras antes que o robô se mova para uma posição diferente (Boysen e de Koster 2024).

6.2. Rotatividade de Funcionários

Fatores humanos continuam sendo uma preocupação principal nas operações de armazém. Altas taxas de rotatividade de funcionários levam à perda de conhecimento operacional ao longo do tempo, e o treinamento insuficiente pode resultar em práticas inseguras. A complexidade dos sistemas modernos de armazém exige treinamento contínuo e exercícios de simulação, mas as altas taxas de rotatividade e as demandas operacionais (por exemplo, a alta temporada no varejo) frequentemente dificultam esses esforços. De acordo com um diretor de recursos humanos de uma empresa de varejo, “Tememos que o conhecimento das operações de armazém não seja transmitido à medida que tudo se torna automatizado (fisicamente e digitalmente). E se algo der errado e tivermos que voltar ao manual?” Outro especialista acrescentou, “O treinamento é um grande risco porque essas instalações não podem parar para simular ações de mitigação [então só o fazem uma vez por ano]… mas há uma rotatividade enorme, então muitas pessoas perdem isso porque ficam na empresa por apenas alguns meses.” Essa constante rotatividade significa que o conhecimento operacional crucial pode ser perdido, deixando os novos funcionários despreparados para lidar com sistemas automatizados complexos.

Outro exemplo destaca os riscos associados a trabalhadores não treinados que recorrem a soluções alternativas inseguros. As empresas concordaram que os funcionários tendem a contornar procedimentos padrão para resolver rapidamente os problemas quando faltam expertise, o que pode causar danos aos equipamentos e aumentar os riscos operacionais. Esse desafio se torna ainda mais difícil com a alta rotatividade de funcionários, pois mais trabalhadores carecem de treinamento adequado ou experiência com a tecnologia.

6.3. Falta de Aceitação da Tecnologia

A percepção da tecnologia entre os trabalhadores também é crítica. Uma mudança cultural em direção à aceitação da automação é essencial para uma implementação bem-sucedida, especialmente em ambientes altamente automatizados onde o envolvimento humano é minimizado. O Diretor de Automação de Fulfillment de um 3PL observou: "Outro risco principal é como as pessoas percebem a tecnologia. Precisa haver uma mudança cultural ou não vai funcionar." Os participantes concordaram que a resistência à mudança levará ao uso inadequado ou à evitação das ferramentas de automação, conforme observado em outro exemplo trazido pelo ex-Diretor de Software de um fornecedor de automação: “As empresas não estão cientes dos novos riscos. [Se não aceitarem a tecnologia] Um funcionário pode quebrar um robô como desculpa para evitar o trabalho. ‘Meu robô não está funcionando, eu não posso trabalhar.’”

Para enfrentar esses desafios, as empresas estão direcionando seu foco para a gestão da complexa interação entre humanos e máquinas, garantindo treinamento adequado, mantendo o conhecimento operacional e fomentando uma cultura que acolha os avanços tecnológicos enquanto reconhece a importância contínua da expertise e supervisão humana. Essas medidas são cruciais à medida que as empresas navegam pelo equilíbrio entre automação e supervisão humana.

Quadro 6: Setor farmacêutico lidera em redundância e planejamento de continuidade de negócios (BCP)

O armazém moderno enfrenta um cenário complexo de desafios que exigem planejamento estratégico e adaptação. À medida que os armazéns avançam em direção à automação total e à implementação de IA, há um reconhecimento crescente da necessidade de planos robustos de continuidade de negócios. Algumas empresas possuem opções manuais de contingência para suas instalações em caso de falhas no sistema, destacando a importância de manter a resiliência operacional diante de interrupções tecnológicas. O setor farmacêutico se destaca por seus rigorosos padrões de segurança e continuidade, adotando uma abordagem de alta disponibilidade com tripla redundância em sistemas críticos. Por exemplo, algumas empresas farmacêuticas protegem seus sistemas de armazém com três cópias: um host local, seu próprio servidor e um backup em nuvem. Firewalls especiais também criam barreiras entre dados e automação para aumentar a segurança. Em termos de energia e conectividade, as empresas farmacêuticas mencionaram que seus armazéns são projetados para suportar interrupções com pontos de acesso de rede dupla, fontes de alimentação ininterrupta (UPS), geradores a diesel de backup e acesso de rede dupla por meio de diferentes provedores de telecomunicações (como AT&T e Verizon), complementados por LTE ou 5G.

Conclusão

A transição para operações de armazéns altamente automatizadas e tecnologicamente avançadas apresenta uma variedade complexa de vulnerabilidades a interrupções. Um total de 26 vulnerabilidades relacionadas à tecnologia foram identificadas neste projeto de pesquisa, classificadas em 6 grupos. Uma contribuição adicional foi a conexão dessas 26 vulnerabilidades de armazém com cinco principais tipos de interrupção, conforme mostra a Figura 1. Por fim, a análise de mais de 200 artigos, 30 entrevistas com atores relevantes da indústria (incluindo 3PLs, CPGs, varejo e fornecedores de tecnologia para armazéns), 3 grupos focais com especialistas no assunto e 5 visitas a locais realizadas durante este projeto de pesquisa revela várias descobertas-chave:

1. Segurança cibernética e gestão de dados emergiram como preocupações críticas, especialmente à medida que os armazéns dependem cada vez mais de sistemas baseados em nuvem, sistemas integrados e Robótica como Serviço. A necessidade de práticas de segurança robustas e padronizadas é fundamental, incluindo para empresas menores que adotam novas tecnologias que podem representar um ponto de acesso para ataques cibernéticos na rede da cadeia de suprimentos.

2. Integração de software e atualizações de sistemas legados apresentam desafios significativos, frequentemente levando a problemas de implementação e interrupções operacionais. A indústria deve enfrentar a crescente complexidade de conectar diversos sistemas enquanto garante a continuidade operacional.

3. A implementação de hardware avançado, como AMRs e AS/RS baseados em rede, introduz novas considerações de segurança e complexidades operacionais, incluindo o equilíbrio entre flexibilidade e rigidez operacional, proximidade e interações com a equipe do armazém, riscos de incêndio e continuidade dos negócios diante de falhas de energia e de rede.

4. Armazéns altamente automatizados e sua infraestrutura física circundante estão intrinsecamente ligados. A dependência das tecnologias de automação de energia confiável e conectividade de rede exige sistemas de backup robustos e planos abrangentes de continuidade.

5. Fatores humanos continuam sendo cruciais apesar da crescente automação. Altas taxas de rotatividade e a necessidade de treinamento especializado apresentam desafios constantes, destacando a importância de gestão eficaz do conhecimento e programas de desenvolvimento de habilidades.

6. As abordagens estratégicas para adoção de tecnologia, gestão de fornecedores e mitigação de riscos estão evoluindo. As empresas estão cada vez mais focadas em construir redundância, desenvolver capacidades internas de detecção e mitigação, e manter flexibilidade em suas estratégias operacionais.

O caminho do armazém moderno rumo ao aumento da automação e sofisticação tecnológica requer uma abordagem multifacetada para o gerenciamento de riscos. Promover parcerias mais fortes entre as partes interessadas, incluindo concorrentes, 3PLs, fornecedores confiáveis, pesquisadores e agências governamentais, será fundamental para manter o equilíbrio entre o avanço tecnológico e as estratégias adequadas de gerenciamento de riscos. Isso será crucial para o sucesso a longo prazo e a resiliência dos armazéns do futuro e de toda a cadeia de suprimentos.

O sucesso futuro dependerá do desenvolvimento de estratégias abrangentes que abordem a cibersegurança, resiliência operacional, desenvolvimento de capital humano e infraestrutura adaptativa. Este projeto de pesquisa destaca a necessidade de pesquisas contínuas e colaboração dentro da indústria para enfrentar desafios emergentes e aproveitar novas oportunidades. À medida que os armazéns se tornam cada vez mais centrais para as cadeias de suprimentos globais, sua capacidade de navegar por essas questões complexas desempenhará um papel fundamental na formação do futuro da logística e do comércio.

Referências

Accenture. 2016. “Building Confidence: Facing the Cybersecurity Conundrum.” https://newsroom.accenture.com/news/2016/accenture-survey-one-in-three-cyberattacksresult-in-a-security-breach-yet-most-organizations-remain-confident-in-their-ability-toprotect-themselves.

Baker, Weston. 2018. “Protect Your Warehouse From Emerging Fire Risks.” FM Global. April 12, 2018. https://www.fmglobal.com/insights-and-impacts/2018/automated-warehouse-fireprotection.

Barry, Keith. 2021. “Tesla Full Self-Driving Software Recall for Phantom Braking.” Consumer Reports, November. https://www.consumerreports.org/cars/car-recalls-defects/tesla-recallfull-self-driving-software-phantom-braking-a5626328806/.

BBC. 2021. “Ocado Warehouse Fire Rebuilt Andover Centre Fully Operational,” August. https://www.bbc.com/news/uk-england-hampshire-58190969.

Beioley, Kate. 2019. “Robot Electrical Fault Blamed for Ocado Warehouse Fire.” Financial Times, April. https://www.ft.com/content/d22d1298-683e-11e9-a79d-04f350474d62.

Bdiwi, Mohamad, Marko Pfeifer, and Andreas Sterzing. 2017. “A New Strategy for Ensuring Human Safety during Various Levels of Interaction with Industrial Robots.” CIRP Annals - Manufacturing Technology 66 (1): 453–56. https://doi.org/10.1016/j.cirp.2017.04.009.

Blue Yonder. n.d. “Future-Proofing Your Transportation Management System.” Accessed September 19, 2024. https://blueyonder.com/it-it/resources/future-proofing-yourtransportation-management-system.

Boddy, Sara, and Justin Shattuck. 2017. “The Hunt for IoT: The Rise of Thingbots.” F5 Labs, August. https://www.f5.com/labs/articles/threat-intelligence/the-hunt-for-iot-the-rise-ofthingbots.

Boysen, Nils, and René de Koster. 2024. “50 Years of Warehousing Research—An Operations Research Perspective.” European Journal of Operational Research. https://doi.org/10.1016/j.ejor.2024.03.026.

Bradshaw, Gavin, and Rachel Dalton. 2019. “FM Global Faces £100mn Property Loss from Ocado Warehouse Fire | Insurance Insider.” Insurance Insider. February 15, 2019. https://www.insuranceinsider.com/article/2876h63r4zcvj1yxz3h1c/fm-global-faces-100mnproperty-loss-from-ocado-warehouse-fire.

Brown, Nick. 2018. “Puerto Rico Power Utility Hacked but Customer Data Not at Risk.” Reuters. March 18, 2018. https://www.reuters.com/article/us-usa-puertoricocyberattack/puerto-rico-power-utility-hacked-but-customer-data-not-at-riskidUSKBN1GV30A/.

Cante, Lorena Cifuentes. 2021. “Verifying Fire Safety of Top-Load Storage and Retrieval System: A Case Study.” Ghent University. https://imfse.be/s/Thesis-LorenaCifuentes_Ghent.pdf

Cheung, Kam-Fung, Michael G.H. Bell, and Jyotirmoyee Bhattacharjya. 2021. “Cybersecurity in Logistics and Supply Chain Management: An Overview and Future Research Directions.” Transportation Research Part E: Logistics and Transportation Review 146:102217. https://doi.org/10.1016/j.tre.2020.102217.

Collins, Jon. 2022. "How Ocado Migrated Its On-Premise Robotic Control System to AWS Outpost on Christmas Eve." Diginomica. January 14, 2022. https://diginomica.com/howocado-migrated-its-premise-robotic-control-system-aws-outpost-christmas-eve.

Crowe, Steve. 2021. “Locus Robotics Scaling AMR Deployments with DHL Supply Chain.” The Robot Report. June 2, 2021. https://www.therobotreport.com/locus-robotics-scaling-amrdeployments-dhl/.

Cybersecurity and Infrastructure Security Agency. 2022. “Apache Log4j Vulnerability Guidance,” April. https://www.cisa.gov/news-events/news/apache-log4j-vulnerabilityguidance.

Cybersecurity and Infrastructure Security Agency. 2023. “Protecting Against Malicious Use of Remote Monitoring and Management Software.” January 23, 2023. https://www.cisa.gov/news-events/cybersecurity-advisories/aa23-025a.

Cymek, Dietlind Helene, Anna Truckenbrodt, and Linda Onnasch. 2023. “Lean Back or Lean in? Exploring Social Loafing in Human–Robot Teams.” Frontiers in Robotics and AI 10:1249252. https://doi.org/10.3389/frobt.2023.1249252.

Das, Ashok Kumar, Sandip Roy, Eranga Bandara, and Sachin Shetty. 2022. "Securing Age-ofInformation (AoI)-Enabled 5G Smart Warehouse Using Access Control Scheme." IEEE Internet of Things Journal 10(2): 1358-1375. https://doi.org/10.1109/JIOT.2022.3140463.

Dieber, Bernhard, Benjamin Breiling, Sebastian Taurer, Severin Kacianka, Stefan Rass, and Peter Schartner. 2017. “Security for the Robot Operating System.” Robotics and Autonomous Systems 98:192–203. https://doi.org/10.1016/j.robot.2017.09.017.

Evans, Will. 2020. “How Amazon Hid Its Safety Crisis.” Reveal, September. https://revealnews.org/article/how-amazon-hid-its-safety-crisis/.

Gil, Stephanie, Swarun Kumar, Mark Mazumder, Dina Katabi, and Daniela Rus. 2017. “Guaranteeing Spoof-Resilient Multi-Robot Networks.” Autonomous Robots 41 (6): 13831400. https://doi.org/10.1007/s10514-017-9621-5.

Gioia, Dennis A., Kevin G. Corley, and Aimee L. Hamilton. 2013. “Seeking Qualitative Rigor in Inductive Research.” Organizational Research Methods 16 (1): 15–31. https://doi.org/10.1177/1094428112452151.

Greenberg, Andy. 2018. The Untold Story of NotPetya, the Most Devastating Cyberattack in History. Wired, September 2018. https://www.wired.com/story/notpetya-cyberattackukraine-russia-code-crashed-the-world/.

HBSDealer. 2023 (a). “Ace Hardware Hit with Cyber Breach HBS Dealer,” October 30, 2023. https://hbsdealer.com/ace-hardware-hit-cyber-breach.

HBSDealer. 2023 (b). “Ace Says Systems Are Restored HBS Dealer,” November 6, 2023. https://hbsdealer.com/ace-says-systems-are-restored.

Hemsley, Kevin E., and Ronald E. Fisher. 2018. “History of Industrial Control System Cyber Incidents.” Idaho National Laboratory. https://doi.org/10.2172/1505628.