Identificando las principales vulnerabilidades en los almacenes del futuro

- Almacenamiento

- vulnerabilidades tecnológicas

- Automatización

- riesgos cibernéticos

- Logística

- almacenes automatizados

- Infraestructura

- gestión de riesgos

- Tecnología

- cadena de suministro

Introducción

La industria de los almacenes de distribución está experimentando una rápida transformación, impulsada por los avances tecnológicos acelerados y una demanda creciente de eficiencia y automatización debido al crecimiento del comercio electrónico. A medida que los almacenes evolucionan de operaciones manuales tradicionales a entornos altamente automatizados y basados en datos, enfrentan vulnerabilidades y interrupciones únicas. A pesar de la amplia investigación sobre la automatización y digitalización de almacenes, existe una notable brecha en la comprensión de cómo estas tecnologías, aunque ofrecen beneficios operativos, simultáneamente introducen vulnerabilidades que pueden interrumpir el almacén del futuro (Hollerer et al. 2021; Khalid et al. 2022). La integración de tecnologías avanzadas como Robots Móviles Autónomos (AMRs), Sistemas de Gestión de Almacenes (WMS) basados en la nube, Sistemas Automatizados de Almacenamiento y Recuperación (AS/RS) basados en cuadrículas y la Inteligencia Artificial (IA) aporta tanto capacidades sin precedentes como nuevas vulnerabilidades.

Mientras tanto, los estudios sobre la gestión de riesgos en la cadena de suministro generalmente consideran las interrupciones a una escala de red más amplia, con atención limitada a los desafíos únicos que enfrentan los almacenes modernos, que típicamente se ven sólo como nodos dentro de la cadena de suministro (Cheung, Bell y Bhattacharjya 2021). Este estudio busca abordar el enfoque fragmentado en la literatura existente enfocándose en las vulnerabilidades relacionadas con la tecnología que aumentan el riesgo de interrupciones, tales como ciberataques, fallas tecnológicas, sabotajes tecnológicos, cortes de energía y red, e interacción humano-máquina.

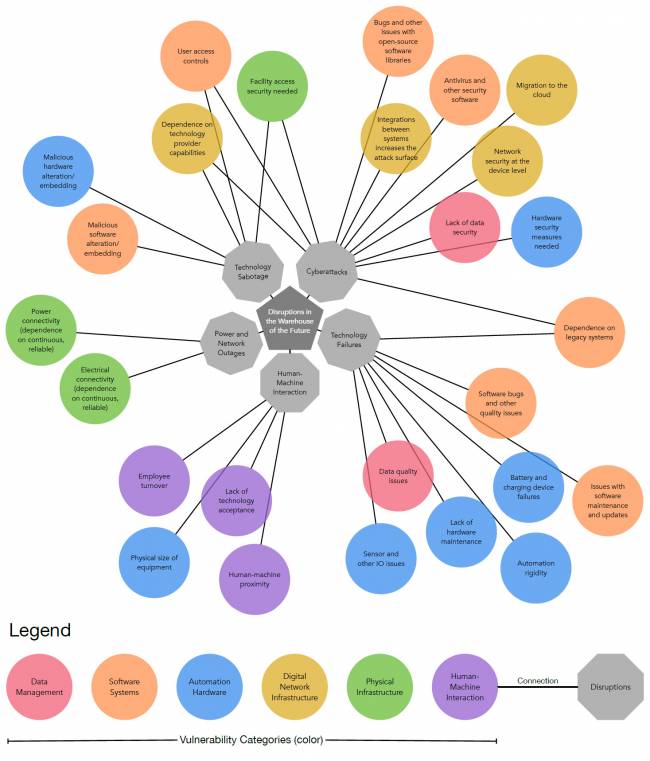

A través de entrevistas con más de 40 expertos en la materia y conocimientos obtenidos de una extensa revisión bibliográfica que incluye más de 200 artículos, hemos identificado las 26 vulnerabilidades relacionadas con la tecnología más importantes en el almacén del futuro (Figura 1). Clasificamos las vulnerabilidades en múltiples áreas de operación, incluyendo gestión de datos, sistemas de software, hardware de automatización, infraestructura de red digital, infraestructura física e interacción humano-máquina. Finalmente, conectamos las 26 vulnerabilidades identificadas con las cinco interrupciones principales. Al hacer esto, cerramos la brecha conceptual entre las discusiones sobre el almacén del futuro y los riesgos asociados introducidos por las nuevas tecnologías.

Este informe final compila la revisión de más de 200 artículos y más de 70 horas de recolección de datos con la interacción de más de 40 expertos en la materia mediante 30 entrevistas y tres grupos focales, así como cinco visitas a instalaciones de almacenes. El informe está organizado de la siguiente manera: la siguiente sección describe la metodología utilizada. Cada sección subsiguiente se enfoca en una de las categorías de vulnerabilidades identificadas en este proyecto de investigación. Finalmente, el informe concluye con un resumen de los hallazgos del proyecto y una lista de referencias utilizadas para la preparación de este informe final.

Metodología

Este informe se basa en investigación de campo, incluyendo entrevistas individuales con expertos en la materia y discusiones en grupos focales. También incorpora conocimientos provenientes de la literatura científica y de la práctica industrial.

Investigación de campo

Realizamos 30 entrevistas y 3 grupos focales con expertos en la materia. Más de 40 personas participaron en estas actividades. Fueron seleccionadas basándose en sus roles y antecedentes en empresas que operan almacenes de distribución automatizados, en compañías que desarrollan tecnologías para esta aplicación y en otras que realizan investigaciones en el dominio o brindan servicios de consultoría.

Se llevaron a cabo dos rondas de entrevistas de manera estructurada, con preguntas preparadas por el equipo de investigación antes de comenzar. Para la primera ronda de entrevistas (20), las preguntas fueron diseñadas para obtener una visión amplia sobre el estado actual de las operaciones de almacén y los riesgos emergentes asociados con los avances tecnológicos. Se realizó una segunda ronda de entrevistas (10) con preguntas más enfocadas en detalles específicos de los sistemas tecnológicos, como las características de ciberseguridad de los AMRs, y en industrias específicas, como la farmacéutica, debido al perfil del individuo y la necesidad de obtener una mayor comprensión en un área específica que la compartida en la primera ronda de entrevistas.

También realizamos 3 discusiones en grupos focales con 7 expertos en la materia en cada grupo. Estos participantes tenían perfiles similares a los entrevistados y, en algunos casos, las personas que entrevistamos también participaron en los grupos focales. El formato de grupos focales proporcionó un entorno donde las conversaciones se “acumulaban”, con cada comentarista construyendo sobre pensamientos previamente compartidos.

El equipo de investigación tomó notas detalladas sobre lo que el(los) participante(s) compartió en las entrevistas y grupos focales. Debido a la naturaleza sensible de discutir vulnerabilidades tecnológicas e interrupciones, no grabamos audio ni video de las entrevistas y grupos focales. Además, este informe no incluye los nombres específicos de los individuos ni de las empresas para las que trabajan actualmente o trabajaron anteriormente.

Análisis Cualitativo

Para las entrevistas de la primera ronda, realizamos un riguroso análisis cualitativo de las notas que recopilamos durante las entrevistas. Este análisis se centró en la primera ronda de entrevistas debido a la naturaleza más amplia y la estandarización de los temas discutidos. Los conocimientos obtenidos de la segunda ronda de entrevistas y de los grupos focales se incorporaron en este informe después de ese análisis para proporcionar una comprensión más profunda y ejemplos más detallados en áreas específicas.

La metodología utilizada para el análisis cualitativo se basó en Gioia, Corley y Hamilton (2013) y Mayring (2019). El enfoque fue diseñado para identificar patrones comunes a lo largo de las entrevistas. Usando un software de análisis cualitativo asistido por computadora (CAQDAS) llamado Dedoose, codificamos las notas generadas durante las entrevistas basándonos en la identificación textual directa e interpretación subjetiva del contexto, enfocándonos en codificar las vulnerabilidades e interrupciones mencionadas por los entrevistados.

Este proceso resultó en ‘códigos de primer orden’ directamente vinculados al texto de las notas de las entrevistas. Estos códigos de primer orden se presentan aquí como las vulnerabilidades e interrupciones individuales, tales como ‘fallos en la batería y dispositivos de carga’, discutidas en la sección 3. Hardware de Automatización. También se visualizan como elementos circulares (vulnerabilidades) y octagonales (interrupciones) en la Figura 1.

Estos códigos de primer orden se recopilaron en un conjunto de datos para un análisis y clasificación posteriores. La clasificación de los códigos de primer orden produjo categorías de segundo orden. Esta clasificación se basó en los patrones observados en los códigos de primer orden y el léxico encontrado en nuestra revisión previa de la literatura. Estas categorías de segundo orden se utilizan para organizar la discusión de las vulnerabilidades más detalladas en este informe y sirven como las secciones principales del informe, incluidas 1. Gestión de Datos, 2. Sistemas de Software, 3. Hardware de Automatización, 4. Infraestructura de Red Digital, 5. Infraestructura Física y 6. Interacción Humano-Máquina. Estas categorías también se visualizan en la Figura 1 mediante colores para los elementos circulares.

El último paso en el análisis cualitativo fue establecer conexiones entre vulnerabilidades y perturbaciones. Esto se realizó basándose en el patrón de ocurrencias comunes dentro de las entrevistas. Por ejemplo, si un entrevistado mencionó los riesgos asociados con trasladar un sistema de software a la nube (vulnerabilidad) y el aumento del potencial para ciberataques (perturbación) en el sistema. También establecimos conexiones entre vulnerabilidades y perturbaciones basadas en conexiones técnicas claras. Por ejemplo, la dependencia de una alimentación eléctrica confiable fue una vulnerabilidad expresada por la mayoría de los entrevistados y está claramente vinculada con la interrupción por cortes de energía. Las conexiones entre vulnerabilidades y perturbaciones se incorporan dentro de la narrativa de este informe. También se visualizan en la Figura 1 como líneas que conectan los elementos circulares (vulnerabilidades) y octagonales (perturbación).

Revisión de Literatura

Además de la investigación de campo y el análisis cualitativo subsecuente, este informe incorpora percepciones de la literatura académica e industrial. Para esta revisión de literatura, adoptamos la metodología de revisión semi-sistemática o de meta-narrativa recomendada por Snyder (2019). Esta metodología sobresale en identificar temas generales, tendencias y patrones que pueden no ser inmediatamente evidentes mediante revisiones sistemáticas más convencionales que se centran en un tema bien investigado, incluyen solo literatura académica y a menudo limitan la selección de artículos a enfoques de investigación específicos. Nuestro objetivo fue conectar las tecnologías de almacén con posibles perturbaciones y vulnerabilidades relacionadas con estas tecnologías. Debido a que estábamos explorando un área de investigación nueva donde la literatura era ocasionalmente escasa, el enfoque semi-sistemático nos permitió ampliar el alcance hacia áreas adyacentes, como entornos de fabricación y laboratorios, así como fuentes periodísticas para capturar una perspectiva en tiempo real. En total, se revisaron 207 artículos académicos y generales, de los cuales 55 fueron seleccionados para este informe final debido a su relevancia para el tema y calidad.

1. Gestión de Datos

A medida que los almacenes se digitalizan cada vez más, la gestión de datos ha emergido como una vulnerabilidad crítica. Los datos dentro del software moderno de almacén y los equipos de automatización se alojan en servidores locales, servidores de nube privada y servicios de nube pública, dependiendo del sistema y la aplicación.

Se han identificado las siguientes vulnerabilidades (representadas por círculos rojos en la Figura 1) dentro de esta categoría.

1.1. Problemas de Calidad de Datos

La integración de datos a través de diversos sistemas, especialmente con la transición de sistemas locales a basados en la nube, presenta riesgos significativos para la consistencia y precisión de los datos mientras expone información sensible.

Nuevos sistemas de datos, como los gemelos digitales y los lagos de datos, junto con la actualización de sistemas heredados, aumentan esta complejidad. Por ejemplo, un líder minorista de comestibles experimentó interrupciones en la gestión de inventarios (por ejemplo, la perecibilidad de los alimentos y los procesos de "primero en entrar, primero en salir") al pasar de un sistema heredado AS-400 a un WMS más avanzado que soporta IA y automatización. Aprovechar los nuevos datos y crear nuevos lagos de datos fueron los dos principales desafíos que enfrentó esta gran corporación.

Otra vulnerabilidad común que enfrentan muchas empresas es el volumen de datos que poseen sin estrategias claras para reducir los riesgos asociados con la recolección, almacenamiento y transmisión de esos datos dentro de sus sistemas. Algunas empresas han desacoplado las instalaciones de almacenes de los sistemas centrales, ejecutando automatización en servidores locales y minimizando la comunicación con los sistemas empresariales. Si bien esto puede reducir el riesgo de que se transmitan datos sensibles entre una instalación y los sistemas empresariales, también puede conducir a operaciones aisladas y a una visibilidad limitada entre las instalaciones. Mirando hacia adelante, los participantes mencionaron el uso potencial de herramientas de IA para poder seguir y auditar los datos de forma más rápida y a un costo menor.

1.2. Falta de Seguridad de los Datos

Las preocupaciones sobre la privacidad presentan desafíos adicionales. A nivel de dispositivos en el almacén, los AMR equipados con sistemas de cámaras pueden estar capturando imágenes sensibles de productos o empleados. De manera similar, información sensible puede ser transmitida al almacén, como información del cliente relacionada con pedidos. Una estrategia frecuentemente discutida para mitigar los riesgos relacionados con datos sensibles en tecnologías de almacenes es la compartimentación de datos. Por ejemplo, algunos sistemas AMR están diseñados para operar con información anonimizada de clientes relacionada con pedidos, de modo que la información sensible no se envíe al dispositivo. Sin embargo, se ha observado que algunos proveedores de AMR pueden almacenar varios tipos de datos sensibles dentro de los sistemas de software AMR, como detalles de clientes e imágenes operativas, en parte porque las regulaciones que rigen el almacenamiento y uso de datos pueden variar significativamente entre países y estados. Esto puede conducir a una falta de seguridad de los datos a menos que el cliente lo aborde explícitamente.

La creciente importancia de los sistemas basados en la nube introduce mayores complejidades en la gestión y seguridad de datos. Además de los riesgos asociados con la transmisión de datos desde sistemas locales hacia la nube, los requisitos regionales de almacenamiento de datos, como el mandato local de almacenamiento de datos de Dubái, agregan capas de cumplimiento y dificultad operativa. La mayoría de las grandes empresas, especialmente las del sector farmacéutico, están implementando estrategias robustas de protección de datos para mitigar estos riesgos.

En entrevistas con dos 3PL, surgió una perspectiva crítica de seguridad respecto a la gestión de datos del WMS. Destacaron la necesidad de una arquitectura de sistema que garantice el manejo adecuado de datos, con la aplicación funcionando como una capa de aislamiento entre la interfaz web y la base de datos. Esta arquitectura asegura que la base de datos esté aislada de la comunicación directa y solo pueda ser accedida por la aplicación. Una señal de alerta significativa es cuando los proveedores brindan acceso directo a sus bases de datos WMS, ya que esto compromete la seguridad de los datos. Las empresas deben permitir que los proveedores trabajen solo con datos "muertos" o estáticos desconectados de la base de datos activa. Si se concede acceso directo, existe el riesgo de exponer los datos de todos los clientes entre sí. Por ejemplo, una de las empresas mitiga este riesgo otorgando solo acceso de lectura a los datos de inventario, con el proveedor del WMS gestionando las interacciones con la base de datos para garantizar la seguridad.

El desafío de la gestión de datos dentro de almacenes altamente automatizados seguirá creciendo con la introducción de nuevas tecnologías de automatización y la integración de sistemas de software avanzados. Esto significa que los líderes deben considerar cuidadosamente la implementación de tecnología, las preocupaciones sobre la privacidad y las estrategias de seguridad de datos.

Recuadro 1: Impacto del ataque de Denegación de Servicio (DoS) en la automatización de almacenes

Un ataque de Denegación de Servicio (DoS) ocurre cuando un sistema se ve abrumado con un exceso de tráfico o solicitudes, lo que lo hace incapaz de funcionar correctamente. En la automatización de almacenes, los ataques DoS pueden paralizar sistemas de software críticos como aplicaciones SaaS y Sistemas de Gestión de Pedidos (OMS), provocando importantes interrupciones operativas. Como describió el Director de Seguridad de la Información de un gran proveedor de soluciones de automatización de almacenes, “Sobrecargar su aplicación SaaS mediante un ataque DoS sería lo peor que podría suceder.” Esto podría detener las operaciones de cumplimiento en múltiples instalaciones, generando un caos generalizado. De manera similar, los atacantes podrían explotar el OMS creando "órdenes falsas" para sobrecargar el sistema, colapsar el servicio y detener todo el procesamiento de pedidos. Estos ataques pueden paralizar las operaciones del almacén, afectando la continuidad general del negocio hasta que se restauren los sistemas.

2. Sistemas de Software

Si bien los almacenes son notables por el flujo de materiales físicos y el equipo asociado, los almacenes altamente automatizados se definen cada vez más por complejos sistemas de software. Estos sistemas existen a lo largo de un complejo panorama de infraestructura local y basada en la nube que conecta varios sistemas. Dada la complejidad de estos sistemas y sus conexiones, así como el papel central que muchos desempeñan en la gestión de las operaciones del almacén, una interrupción de los sistemas de software puede tener un impacto significativo. Además, la superficie de ataque para posibles ciberataques aumenta dramáticamente a medida que se implementa más software en los almacenes modernos. Los participantes del estudio destacaron que los hackers pueden identificar fácilmente quién está usando qué software, por lo que una vez que un hacker identifica una vulnerabilidad en un software, puede atacar a los usuarios.

Se han identificado las siguientes vulnerabilidades (representadas por círculos naranjas en la Figura 1) dentro de esta categoría.

2.1. Errores de Software

La complejidad de los entornos modernos de almacenes, caracterizada por una multitud de sistemas interconectados, aumenta el potencial de fallos en el software. Por ejemplo, el minorista europeo ASOS enfrentó un fallo crítico en su Sistema de Gestión de Almacenes (WMS), que redujo significativamente el inventario disponible para los clientes, lo que llevó a una pérdida estimada de 25 millones de dólares en ventas (Supply Chain Dive 2019). El hecho de que esta falla ocurriera en un sistema clave subraya cómo los fallos críticos de software pueden detener las operaciones, causando interrupciones costosas.

A medida que los almacenes dependen cada vez más de la automatización, la proliferación de tecnologías —incluidos la robótica, los sistemas automatizados de almacenamiento y recuperación (ASRS) y los robots móviles autónomos (AMR)— introduce capas adicionales de software que deben gestionarse adecuadamente. Cuantas más tecnologías se integren en las operaciones del almacén, mayor será la dependencia del software para garantizar su funcionamiento sin problemas. Sin embargo, cada nueva tecnología tiene su propio conjunto de dependencias de software, y una falla en cualquiera de estos sistemas puede tener efectos en cadena en todo el almacén.

Según Kumar y Mallipeddi (2022), las tecnologías logísticas pueden experimentar errores frecuentes de software, con algunas estimaciones que sugieren un defecto cada 35 líneas de código, lo que demuestra la fragilidad inherente de estos sistemas. Un entrevistado de nuestro estudio, el Jefe Global de Innovación en un importante proveedor de logística de terceros (3PL), lo expresó de la siguiente manera: “Hemos experimentado varios fallos de software en la automatización moderna impulsada por IA. Si eso sucede mientras alguien está trabajando cerca de la automatización...” Esto enfatiza los riesgos inmediatos operativos y de seguridad que presentan las fallas de software, particularmente cuando la fuerza laboral está en proximidad a sistemas automatizados como montacargas automáticos o brazos robóticos que pueden causar daños graves a una persona en caso de accidente.

2.2. Acceso al Sistema

Las vulnerabilidades críticas con los sistemas de software de almacén incluyen no solo errores y fallos, sino también problemas de acceso de usuarios, ya que muchos sistemas de almacén permiten que múltiples usuarios con diferentes niveles de permisos accedan a distintos componentes del software. Por ejemplo, las herramientas legítimas de acceso remoto, que son comunes entre sistemas AMR, podrían ser objetivos fáciles de explotación por un actor malicioso interno (Cybersecurity and Infrastructure Security Agency 2023). Esto les permitiría realizar actividades no autorizadas, como la ejecución remota de código o violaciones de datos, con supervisión mínima. Según los entrevistados, hay un número creciente de usuarios externos que obtienen acceso a sus soluciones de software de almacén y creen que estos puntos de acceso crean un riesgo de ciberseguridad, especialmente cuando el acceso remoto está habilitado para mantenimiento o solución de problemas. Si no se gestiona adecuadamente, el acceso no autorizado a estos sistemas podría conducir a manipulaciones maliciosas, robo de datos o incluso paradas operativas.

En particular, la tendencia creciente de Robótica como Servicio (RaaS) añade complejidad a la gestión del acceso al sistema porque implica no solo acceso físico, sino también control remoto del software y la robótica a través de plataformas en la nube. Cualquier debilidad en los protocolos de seguridad del proveedor podría convertirse en un punto potencial de entrada para atacantes. Las empresas más pequeñas, en particular, pueden estar en mayor riesgo debido a recursos limitados para gestionar y monitorear eficazmente el acceso del proveedor (Crowe 2021). Los participantes del estudio sugirieron que el acceso basado en roles es esencial para estos sistemas, con énfasis en la autenticación multifactor y la supervisión tanto del acceso de empleados como de proveedores. Los proveedores a menudo afirman que necesitan acceso constante, pero un enfoque más seguro debería implicar la supervisión constante y el registro de sus acciones.

Según los participantes, el acceso al sistema también presenta un desafío específico en el entorno del almacén desde la perspectiva de la gestión laboral. Muchos almacenes, especialmente los que sirven al mercado minorista, enfrentan desafíos de personal y fluctuaciones estacionales significativas en las cargas de trabajo. Idealmente, las empresas necesitan un proceso sólido de integración para nuevos empleados con el nivel apropiado de acceso a los sistemas tecnológicos. Según un ejecutivo de ciberseguridad en un proveedor de logística de terceros, las empresas necesitan encontrar un equilibrio con una integración eficiente en un entorno con alta rotación y fluctuaciones estacionales.

2.3. Software de Código Abierto

El uso generalizado de software de código abierto como el Robot Operating System (ROS), comúnmente utilizado para operar AMRs y otros robots, aumenta el riesgo de que actores maliciosos exploten vulnerabilidades sin parchear o inserten código malicioso. Si bien puede haber debilidades en algunas bibliotecas de código abierto, el uso generalizado y la alta visibilidad de bibliotecas populares de código abierto como ROS significa que las vulnerabilidades dentro del sistema suelen ser bien conocidas y publicadas. Según un exingeniero de un proveedor de AMR, el desarrollo de ROS todavía se centra en aplicaciones de investigación, y se necesita una versión de nivel empresarial similar a lo que se hizo con el sistema operativo Android para aumentar la robustez y la seguridad de la biblioteca.

Por ejemplo, la vulnerabilidad ampliamente publicitada de Apache Log4j en 2021 permitió a los atacantes explotar un defecto en una biblioteca de código abierto muy utilizada, afectando desde sistemas de control industrial hasta aplicaciones de internet (Agencia de Seguridad Cibernética e Infraestructura de EE. UU., 2022). Dado que los almacenes modernos dependen cada vez más tanto de soluciones de software propietarias como de código abierto, asegurar medidas robustas de ciberseguridad es esencial para prevenir tales incidentes.

2.4. Desafíos de Integración

Integrar varios sistemas — incluidos el WMS, sistemas de control y ejecución de almacenes (WCS/WES), sistemas de planificación de recursos empresariales (ERP) y otros — presenta un desafío significativo en los almacenes modernos. Esta complejidad se vuelve aún más pronunciada cuando diferentes proveedores suministran estos sistemas. La falta de estandarización en la industria a menudo conduce a problemas de compatibilidad, donde ciertas tecnologías de almacén no funcionan de manera fluida con otras, lo que puede resultar en fallos operativos inesperados. En la literatura, Cheung, Bell y Bhattacharjya (2021) señalan que las brechas en la integración de software son comunes, lo que conduce a ineficiencias y vulnerabilidades del sistema.

Como destacó uno de los entrevistados en nuestra investigación, existen casos frecuentes donde “ciertas tecnologías de almacén simplemente no funcionan con otras soluciones”, lo que resulta en implementaciones retrasadas y pérdida de productividad. Esta falta de estandarización en los sistemas de almacén crea grandes desafíos, particularmente para las empresas más pequeñas que dependen más de proveedores externos de tecnología. Mientras que las firmas más grandes pueden tener la capacidad de desarrollar soluciones de integración personalizadas, las firmas más pequeñas pueden experimentar retrasos debido a la priorización de los proveedores, lo que puede dificultar su capacidad para implementar tecnologías de automatización. Además, la necesidad de coordinar múltiples proveedores para actualizaciones y parches de software introduce otro nivel de complejidad, lo que conduce a una mayor exposición a vulnerabilidades de software.

Varias empresas en el estudio mencionaron que están trabajando en el desarrollo de una plataforma de interfaz de software que les permita conectar y usar diversas soluciones de software de manera sencilla para facilitar

estas integraciones. Una desventaja de este enfoque es que, si la interfaz se ve comprometida durante un ciberataque, todo el software podría verse afectado.

Finalmente, durante nuevas adquisiciones o fusiones, una de las empresas del estudio reportó un aumento del 200 % en los ciberataques. Este aumento se atribuye a las vulnerabilidades introducidas durante estas transiciones, a medida que se integran nuevos sistemas, empleados y procesos. La empresa mencionó que los hackers explotan debilidades en la seguridad del software que pueden surgir a partir de estos cambios. Las nuevas adquisiciones pueden ser objetivo porque a menudo son el eslabón más débil en la cadena de seguridad, y el proceso de integración crea oportunidades para que actores maliciosos accedan a sistemas de software sensibles.

2.5. Dependencia de Sistemas Legados

Otro desafío persistente en la gestión de software de almacenes es el uso continuado de sistemas heredados, como el AS-400, que aún prevalece en muchos entornos industriales. Los sistemas heredados, aunque a menudo son fiables, pueden ser costosos de actualizar y difíciles de integrar con tecnologías modernas. Según la literatura, estos sistemas antiguos con frecuencia carecen de la flexibilidad y escalabilidad requeridas por los entornos altamente automatizados y de ritmo acelerado de hoy en día. Esto no solo crea cuellos de botella operativos, sino que también expone al almacén a riesgos significativos de seguridad, ya que los sistemas antiguos pueden no estar diseñados pensando en la ciberseguridad moderna. Como ejemplo, el Chief Solutions Officer de un proveedor de automatización destacó que no cuentan con encriptación en sus soluciones actuales de automatización. La razón es que envían información a través de su propio protocolo antiguo con solo 8 bits, y la encriptación requeriría 32 bits. Esto muestra cómo los sistemas obsoletos luchan por adoptar medidas de seguridad más robustas debido a limitaciones técnicas, dejando las operaciones más expuestas a ciberataques.

Los participantes también mencionaron que AS-400, un sistema mainframe ampliamente utilizado en almacenes para la gestión de inventarios y cumplimiento de pedidos, puede ser difícil de integrar con sistemas más nuevos basados en la nube. Tales desafíos de integración a menudo requieren soluciones de software personalizadas, lo que aumenta tanto el costo como la probabilidad de errores o vulnerabilidades. Además, mantener estos sistemas heredados puede saturar los recursos de TI, ya que las plataformas antiguas pueden dejar de recibir actualizaciones o parches de los proveedores originales. Esto crea un entorno donde los sistemas son más propensos a ciberataques debido a vulnerabilidades sin parchear.

Además, la dependencia de sistemas heredados puede obstaculizar la capacidad de una empresa para adoptar nuevas tecnologías de automatización. Estos sistemas antiguos pueden no ser compatibles con soluciones emergentes de software para almacenes, como plataformas de análisis en tiempo real o herramientas de gestión de inventarios impulsadas por IA, dificultando que las empresas se mantengan competitivas en una industria cada vez más automatizada.

2.6. Mantenimiento y Actualizaciones de Software

La necesidad de actualizaciones frecuentes en los sistemas modernos de almacén crea un riesgo adicional. A medida que las empresas adoptan cada vez más soluciones de software basadas en la nube para sus sistemas de gestión de almacenes (WMS) y otras aplicaciones críticas, están sujetas a los calendarios y procesos de proveedores externos. Muchos proveedores, como Blue Yonder y Körber, ofrecen soluciones basadas en la nube que dependen de actualizaciones y parches regulares (Blue Yonder, s.f.; Körber Supply Chain 2020). Aunque los sistemas basados en la nube ofrecen escalabilidad y flexibilidad, también exponen a las empresas a posibles interrupciones si una actualización introduce errores o requiere tiempo de inactividad, como ocurrió durante una caída reciente de Microsoft Azure (Kunert 2023).

En algunos casos, las actualizaciones de software pueden introducir fallos críticos, como fue el caso de la retirada de más de 11,000 vehículos de Tesla en 2021 debido a un error introducido a través de una actualización por aire (OTA), que provocó que los vehículos frenaran repentinamente mientras estaban en movimiento (Barry 2021). Los almacenes que dependen de las actualizaciones OTA para sus flotas AMR enfrentan riesgos similares, ya que una única actualización defectuosa podría interrumpir las operaciones en múltiples instalaciones donde están desplegados los robots. Este riesgo se ve agravado por la creciente dependencia de servicios basados en la nube que requieren conectividad a internet constante para garantizar un funcionamiento fluido. Las interrupciones en estos servicios, como las caídas de AWS, ya han demostrado causar retrasos operativos significativos, inaccesibilidad a datos y pérdidas financieras debido a la paralización de la automatización del almacén (Moss 2021).

2.7. Antivirus y Otro Software de Seguridad

El incidente de CrowdStrike en 2024, cuando millones de sistemas operativos Microsoft Windows colapsaron a nivel mundial, es un ejemplo de cómo un problema con el antivirus y otros sistemas de seguridad puede causar interrupciones operativas a gran escala. En los sistemas modernos de automatización de almacenes, el software antivirus, que está destinado a proteger los sistemas contra malware, puede convertirse en una vulnerabilidad crítica. Uno de los participantes mencionó en la entrevista que la mayoría de las soluciones antivirus son ineficaces para manejar el tráfico de Tecnología Operativa (OT), que es común en los almacenes. Esto crea una brecha de seguridad significativa, ya que los programas antivirus tradicionales no cumplen con las necesidades específicas de los sistemas de almacén como el Software de Gestión de Almacenes (WMS) y la robótica automatizada. Además, otro participante mencionó que si un atacante apunta al software antivirus en sí, podría tomar el control de los robots que protege. El acceso de alto nivel del antivirus lo convierte en una vulnerabilidad clave, que podría abrir la puerta a ataques a nivel del sistema, como detener las operaciones robóticas si el antivirus falla o es comprometido.

Recuadro 2: Impacto de la IA en las vulnerabilidades del software

Las herramientas de Inteligencia Artificial pueden tanto mejorar como empeorar las vulnerabilidades del software. Si bien la IA es altamente efectiva para detectar vulnerabilidades, los participantes también mencionaron que se está convirtiendo en una herramienta poderosa para que los hackers automaticen la identificación de puntos débiles en los sistemas de software de almacén, lo que conduce a ataques más rápidos y sofisticados. Si los hackers usan IA para escanear sistemas e identificar qué herramientas de automatización usa una empresa, pueden explotar más fácilmente vulnerabilidades conocidas y comprometer operaciones enteras de la cadena de suministro. El acceso a estos sistemas es otro riesgo. Según el vicepresidente senior de una empresa de logística de terceros, “Cuando los sistemas están controlados por IA, quién puede acceder a ese sistema central es clave. Los proveedores tecnológicos nunca deberían tener acceso.”

3. Hardware de Automatización

La adopción de tecnologías avanzadas de automatización en las operaciones de almacén implica tanto oportunidades como desafíos. Mientras que los sistemas de automatización más tradicionales, como cintas transportadoras y grúas, generalmente se consideran robustos y de bajo riesgo, tecnologías más avanzadas como montacargas autónomos, AMRs y robots colaborativos (‘cobots’) introducen riesgos más altos. Algunos entrevistados sugirieron que las vulnerabilidades más críticas con los sistemas tecnológicos de almacén, especialmente en relación con la ciberseguridad, residen dentro de la red digital y los sistemas de software empresarial. Sin embargo, identificamos múltiples vulnerabilidades a nivel de hardware tanto en la literatura como en los comentarios de muchos expertos entrevistados.

Las siguientes vulnerabilidades (representadas por círculos azules en la Figura 1) han sido identificadas dentro de esta categoría.

3.1. Problemas de sensores y otros IO

Factores ambientales, como pisos mojados o temperaturas extremas, pueden afectar el rendimiento de los AMRs y sistemas similares, lo que resalta la necesidad de soluciones de hardware robustas y adaptables en el entorno del almacén. Según un ex ingeniero de un proveedor de AMRs, la mayor vulnerabilidad de los AMRs es la mala localización o una navegación deficiente, que resulta en que el dispositivo vaya a donde no debe o en colisiones.

Los sistemas de almacén altamente automatizados requieren hardware robusto y preciso para prevenir situaciones peligrosas. Según una entrevista con un asesor estratégico de una empresa de integración, “En los sistemas modernos de almacenamiento en cubo, los cobots operan muy cerca unos de otros, con una precisión de milímetros. Un movimiento ligero podría causar una colisión. Esto puede ser un problema durante desastres naturales o simples procedimientos de mantenimiento.”

Un incidente que ilustra esta vulnerabilidad es un incendio en un almacén altamente automatizado de Ocado causado por una falla de rendimiento: en este caso, la colisión de tres robots. La empresa había mejorado previamente los sistemas de seguridad después de un incendio anterior, y solo una cierta parte de la cuadrícula fue afectada. No obstante, este nuevo incidente llevó a la cancelación de aproximadamente 300,000 pedidos de clientes debido a que el sistema de automatización fue cerrado durante varios días, lo que resultó en una pérdida estimada de £35 millones (aproximadamente $45 millones) en ventas. Además de las ventas perdidas, Ocado confirmó pérdidas operativas adicionales de alrededor de £10 millones mientras el sitio volvía a alcanzar su plena capacidad. Finalmente, el impacto de las amortizaciones de inventarios y activos fijos y otros costos incrementales asociados con el incendio se estimó en alrededor de £10 millones (Digital Commerce 360 2021).

3.2. Fallos en Baterías y Dispositivos de Carga

Los sistemas de automatización más rígidos, como los AS/RS basados en cuadrículas, también presentan nuevos riesgos. Por ejemplo, la densidad del inventario inflamable, contenedores plásticos y otros materiales dentro de estos sistemas aumenta el riesgo de incendio. Al mismo tiempo, los estándares de supresión de incendios a menudo quedan rezagados frente a los avances tecnológicos, y los departamentos locales de bomberos suelen carecer de experiencia en la gestión de estos entornos de alta tecnología. Esta disparidad aumenta el potencial de pérdidas catastróficas en caso de incendio. “Los cobots alimentados por baterías que operan sobre una cuadrícula metálica aumentan el riesgo de inicio de incendios. Además, los sistemas de supresión de incendios no funcionan tan bien en los sistemas de alta densidad que a menudo también utilizan contenedores plásticos.”

Otro incendio en 2019 en un almacén de almacenamiento en cubo (AS/RS basado en cuadrícula) operado por Ocado ilustra bien estas vulnerabilidades. Este incendio fue causado por un defecto en la unidad de carga de un robot (Ocado Group 2021). Múltiples vulnerabilidades llevaron al resultado final. Primero, una falla eléctrica en una unidad de carga de batería de uno de los miles de robots hizo que la tapa de plástico del robot se incendiara; segundo, la cuadrícula continuó operando mientras el fuego se propagaba (Baker 2018); y tercero, el sistema de detección de incendios falló, lo que permitió que el fuego se extendiera por toda la instalación (Cante 2021). Los operadores del almacén informaron manualmente del incendio y activaron el sistema de rociadores, pero el fuego finalmente ardió durante cuatro días, dañando la mayor parte de la instalación y su contenido (Beioley 2019). Afortunadamente, el incendio no causó lesiones ni víctimas fatales, pero más de 370 trabajadores fueron despedidos y se tardaron dos años en reconstruir la instalación a un costo de £100 millones (aproximadamente $130 millones). (Ocado Group 2021; Rovnick 2019; BBC 2021).

Después del incidente, FM Global, la compañía de seguros que cubrió los gastos resultantes del incendio de Ocado (Bradshaw y Dalton 2019), destacó las vulnerabilidades que crearon riesgos específicos de incendio asociados con estos sistemas altamente automatizados. Estos incluían: (1) el uso de contenedores plásticos dentro de sistemas de almacenamiento altamente automatizados y de alta densidad, que pueden quemarse mucho más severamente que los contenedores de cartón o madera; (2) la alta densidad de almacenamiento, que facilita la rápida propagación del fuego y deja un espacio limitado para que el agua de los rociadores fluya por la cuadrícula, donde el agua más se necesita; y (3) un protocolo inadecuado de apagado de la automatización (Baker 2018).

3.3. Falta de Mantenimiento de Hardware

Las fallas mecánicas en componentes de hardware como robots, lanzaderas, grúas y brazos robóticos pueden interrumpir significativamente las operaciones. El mantenimiento y la disponibilidad de repuestos son factores clave adicionales para minimizar el tiempo de inactividad del hardware en almacenes altamente automatizados, especialmente al comparar una instalación grande con varias pequeñas. Con múltiples almacenes pequeños y altamente automatizados, el desafío de garantizar soporte inmediato aumenta, ya que cada sitio podría no contar con el talento especializado o repuestos disponibles. Esta configuración dispersa eleva el riesgo de tiempos de inactividad prolongados si un componente crítico falla. El mantenimiento proactivo —a través de revisiones regulares del sistema e identificación rápida de fallas— se vuelve aún más esencial, ya que los problemas menores pueden rápidamente convertirse en grandes interrupciones operativas.

La estandarización en todos los almacenes es otra clave para superar estos desafíos. Al usar herramientas, inventarios y diseños de sistemas uniformes (como conexiones eléctricas idénticas, códigos de colores y configuraciones de hardware para todo el equipo de automatización en el almacén), el personal de mantenimiento puede resolver problemas de manera eficiente sin importar la ubicación. Esta consistencia minimiza el tiempo de inactividad al permitir que los técnicos identifiquen y solucionen problemas rápidamente, incluso cuando ocurren incidentes inesperados —como un pequeño desalineamiento de un sensor que detiene una cinta transportadora. En última instancia, una estandarización sólida, mantenimiento proactivo y personal bien capacitado son vitales para mantener la alta eficiencia de los almacenes automatizados.

3.4. Rigidez de la Automatización

La rigidez de la automatización en almacenes altamente automatizados representa una vulnerabilidad significativa, como destacan varios expertos de la industria. Los sistemas totalmente automatizados, aunque eficientes, carecen de flexibilidad. Si una parte del sistema falla —como un robot autónomo o una cinta transportadora— toda la instalación podría detenerse, como se ha visto en casos donde sistemas de automatización rígidos no pudieron cambiar rápidamente a operaciones manuales. Este problema es particularmente evidente en sistemas de alta densidad, donde, como señaló un vicepresidente de Estrategia de Cadena de Suministro en retail, “la mayoría de los sistemas de alta densidad como ASRS, OSR y Cube Storage, cuando algo falla, tienes que detenerte completamente y no puedes operar.” Esta vulnerabilidad se agrava con la creciente complejidad de integrar múltiples tecnologías de automatización, lo que hace que estos sistemas sean más difíciles de solucionar o recuperar rápidamente ante fallas, especialmente en escenarios que involucran infraestructuras críticas como almacenes.

3.5. Medidas de Seguridad de Hardware Necesarias

También existen vulnerabilidades en el hardware necesario para los sistemas de tecnología de la información. Por ejemplo, en octubre de 2023, la cooperativa minorista Ace Hardware fue víctima de un ciberataque que interrumpió su red de distribución de almacenes justo antes de la temporada crítica de compras navideñas en EE. UU. (HBSDealer 2023a). El ciberataque comprometió los servidores que ejecutan el sistema de gestión de almacenes (WMS) (HBSDealer 2023a). Esto impidió que los centros de distribución de la empresa cumplieran con los pedidos en línea y reabastecieran los inventarios de las tiendas minoristas durante semanas.

También hay ejemplos de ataques a otros dispositivos físicos. El botnet Mirai en 2016 fue un ciberataque que afectó a millones de grabadoras de vídeo digitales, routers y cámaras de circuito cerrado de televisión. El botnet Persirai en 2017 afectó a más de seiscientas mil cámaras de Protocolo de Internet. Los ataques de botnets secuestran un dispositivo y lo despliegan para su uso en una red que luego se emplea para otros ataques. Por el contrario, el ataque BrickerBot en 2016 atacó dispositivos similares pero con la intención de destruir el dispositivo (Boddy y Shattuck 2017).

Incluso las empresas con capacidades internas más avanzadas dependerán hasta cierto punto de proveedores externos. Esto convierte la selección y gestión de proveedores en un desafío estratégico clave. Muchos proveedores de tecnología pueden priorizar llevar soluciones al mercado rápidamente, a veces a costa de medidas robustas de ciberseguridad. Esto puede ser especialmente común entre startups y empresas que se enfocan en la innovación rápida.

Además, la estabilidad financiera y la disponibilidad de un servicio y soporte al cliente confiable, especialmente para proveedores pequeños en el extranjero, son consideraciones críticas.

Según un consultor de automatización, “Existe un gran riesgo en cuanto al papel del servicio y soporte en la implementación exitosa y la operación continua de tecnologías de automatización. Un nuevo proveedor pequeño puede cerrar mañana… ¿qué hago si eso sucede?”

3.6. Alteración/incrustación maliciosa de hardware

Basado en un estudio de Véronneau y Roy (2014) sobre la seguridad de redes de suministro en la fuente, las tecnologías modernas de almacenes, incluyendo robótica, AMRs y dispositivos IoT, podrían ser comprometidas en la cadena de suministro upstream, donde el software y hardware son fabricados o ensamblados por proveedores. Añadidos o modificaciones maliciosas, como troyanos de hardware, pueden usarse para modificar el valor de salida de estos circuitos (Lacava et al. 2021; Ramadan 2021). Plosz y Varga (2018) encontraron que el hardware (sensores y actuadores) es la capa más vulnerable en AGVs y AMRs basados en visión, y es potencialmente sujeto a manipulación de hardware, manipulación visual, desplazamiento de dispositivos e interferencias en la señal del sistema de posicionamiento global (GPS). Los drones también son vulnerables al sabotaje intencional de sus componentes de hardware (Yaacoub et al. 2020). Estas vulnerabilidades se ven agravadas por la complejidad de las cadenas de suministro de hardware. Además, la mayoría de los proveedores de AMR reconocen que sus sistemas se fabrican en China, lo que puede introducir riesgos adicionales ante la escalada de tensiones geopolíticas entre Occidente y las naciones BRICS.

3.7. Tamaño físico del equipo

Las preocupaciones de seguridad son primordiales con estas nuevas tecnologías. La ausencia de jaulas protectoras alrededor de muchos sistemas (p. ej., AMRs) y problemas relacionados con las fuentes de energía fueron reportados como peligros potenciales significativos de seguridad. El tamaño físico del equipo también es una consideración importante para la seguridad. Muchos entrevistados discutieron los riesgos asociados con las nuevas tecnologías de montacargas autónomos, tanto debido a la complejidad de los sistemas de control y navegación como al tamaño físico del montacargas y los materiales que maneja.

Recuadro 3: Dependencia de los proveedores de tecnología

Un sentimiento común compartido por los entrevistados fue que muchas empresas carecen de conocimiento sobre sus vulnerabilidades relacionadas con la tecnología y no tienen la capacidad para mitigar los riesgos asociados, especialmente en ciberseguridad y los nuevos relacionados con tecnologías de almacén. Muchas de las nuevas tecnologías que se están implementando en almacenes — desde AMRs hasta almacenamiento en cubos — son muy diferentes de los escáneres de radiofrecuencia y las cintas transportadoras con las que las empresas trabajaban anteriormente. Como resultado, muchos de los individuos que entrevistamos dijeron que sus empresas dependen de los proveedores de tecnología.

4. Infraestructura digital de red

Históricamente, los sistemas de almacén operaban en servidores locales con un énfasis mínimo en la seguridad de la red. Sin embargo, el cambio hacia sistemas modernos interconectados generalmente operados en infraestructuras separadas proporcionadas por terceros (“servicios en la nube”) ha expuesto a los almacenes a nuevas vulnerabilidades.

El impacto a nivel industrial de ciberataques importantes, como NotPetya en 2016, ha subrayado la importancia crítica de medidas integrales de ciberseguridad. El ataque NotPetya comenzó después de que piratas informáticos ingresaran a las computadoras de una empresa ucraniana poco conocida (Intellekt Servis) que fabrica el software fiscal más popular del país, M.E. Docs. Los hackers infectaron el software con un virus malicioso (“NotPetya“) que parecía un ransomware pero no tenía medios para descifrar archivos, por lo que estaba destinado a causar daño en lugar de extorsionar dinero. (McMillan 2017) Otras víctimas del ataque incluyen las operaciones de mensajería TNT de FedEx en Europa, el gigante francés de la construcción Saint Gobain, la farmacéutica Merck & Co. y el bufete de abogados DLA Piper. En total, se estiman daños monetarios por hasta 10 mil millones de dólares (Greenberg 2018). Los ciberataques que afectan a la cadena de suministro y al contexto industrial más amplios han aumentado dramáticamente desde NotPetya, y son una de las principales interrupciones intencionadas y exógenas de las que las empresas deben estar conscientes (World Economic Forum 2023). Según Accenture, un tercio de los intentos de ciberataques tienen éxito, con grandes empresas recibiendo en promedio más de cien intentos de ataque cada año (Accenture 2016).

Se han identificado las siguientes vulnerabilidades (representadas por círculos amarillos en la Figura 1) dentro de esta categoría.

4.1. Migración a la Nube

La transición a la nube involucra al WMS y otros sistemas empresariales así como a los sistemas que controlan directamente el hardware de automatización. Según un ingeniero ex empleado de un proveedor de tecnología AMR, la industria se está moviendo hacia una arquitectura donde las capacidades de navegación y optimización se procesan en sistemas de control separados (es decir, sistemas ‘offboard’ que no operan sobre el AMR). Esto permite capacidades computacionales nuevas y más complejas debido a la mayor potencia de procesamiento fuera del dispositivo AMR. Sin embargo, muchos de estos sistemas actualmente operan en, o están migrando a, la nube con las vulnerabilidades asociadas.

Si bien el software basado en la nube disminuye la carga para los equipos internos y la inversión de capital en hardware informático, introduce nuevos riesgos relacionados con la integración del sistema, transmisión de información por internet, dependencia del proveedor, pérdida de control sobre los calendarios de actualización y la necesidad de asegurar la continuidad operativa durante cortes de red o interrupciones del servicio en la nube. Según un Consultor de TI que entrevistamos, “A medida que más sistemas se integran con tecnologías en la nube, aumenta el potencial de ciberataques. Esto incluye ataques tanto directos como indirectos.”

Por ejemplo, en noviembre de 2024, un ataque ransomware a Blue Yonder, proveedor de software para cadena de suministro, causó interrupciones significativas en grandes empresas como Starbucks y Morrisons. Starbucks enfrentó pequeñas dificultades en la gestión de los horarios de empleados y el seguimiento de horas laborales. Mientras tanto, Morrisons experimentó la interrupción de su WMS para alimentos frescos y productos, lo que les obligó a volver a operaciones manuales en la mayoría de sus almacenes y a reconstruir su WMS. Este incidente subraya las vulnerabilidades inherentes a los servicios basados en la nube y la necesidad crítica de medidas robustas de ciberseguridad y planes de contingencia para abordar tales riesgos.

La nube también presenta nuevos desafíos con el cumplimiento regulatorio. El mandato local de almacenamiento de datos de Dubái y el Reglamento General de Protección de Datos (GDPR) de la Unión Europea son dos ejemplos de regulaciones complejas que enfrentan las operaciones globales. La falta de estándares corporativos en estas áreas deja a las organizaciones vulnerables a medida que transitan a nuevos sistemas e infraestructura de redes digitales.

4.2. Las Integraciones Entre Sistemas Aumentan la Superficie de Ataque

Similar al uso de servicios en la nube, la interconectividad de los sistemas, aunque beneficiosa para las operaciones, amplia la superficie de ataque y aumenta la vulnerabilidad. Los ciberataques al WMS o WES pueden ser particularmente destructivos, dado su papel central en el control de la operación del almacén y, en el caso del WES, en el control de la automatización física dentro de los almacenes. Estos sistemas están cada vez más conectados a otros sistemas empresariales dentro de la compañía, así como a sistemas externos operados por transportistas, empresas de logística de terceros y otros socios de la cadena de suministro.

Este riesgo es particularmente significativo para las empresas más pequeñas, que pueden carecer de medidas integrales de ciberseguridad, aumentando el potencial de que los ciberataques se propaguen a través de la cadena de suministro (Kellermann y McElroy 2021). Modelos emergentes como Robotics-as-a-Service (RaaS) ofrecen capacidades avanzadas pero también aumentan la dependencia de proveedores de almacenes más pequeños. Aunque estas entidades más pequeñas están adoptando tecnologías RaaS rápidamente, muchas todavía están en las primeras etapas de abordar los requisitos de seguridad informática, lo que potencialmente expone a los sistemas interconectados a mayores riesgos.

Por eso la cadena de suministro de una empresa a menudo se percibe como una debilidad en ciberseguridad (Melnyk et al. 2022). Según un ejecutivo de ciberseguridad de un proveedor de logística de terceros, el objetivo más probable de un ciberataque está a un paso del objetivo principal. Un objetivo principal, como el WMS, tendrá más vigilancia y medidas de seguridad más robustas. El objetivo secundario, en cambio, probablemente sea más fácil de comprometer y, dada la interconexión de los sistemas de la cadena de suministro, se convierta en un punto de acceso a la red con el objetivo de atacar o acceder finalmente al objetivo principal.

4.3. Seguridad de Red a Nivel de Dispositivo

Los ciberataques también podrían apuntar a la capa de red de dispositivos autónomos y otros sistemas físicos dentro del almacén. Según VMware, el 27% de los ciberataques explotaron vulnerabilidades del IoT en 2020, y el 17% de los profesionales en seguridad consideraron la exposición del IoT como uno de los “desafíos más intimidantes en la seguridad de endpoints” (Kellermann y McElroy 2020). Estos dispositivos a menudo carecen de medidas robustas de ciberseguridad y brindan puntos de acceso a la red de la empresa (Sarder y Haschak 2019; Ramadan 2021). Gil et al. (2017), por ejemplo, demuestran en un entorno de laboratorio cómo la coordinación de redes multi-robot, como flotas de drones, puede ser interrumpida por un agente malicioso que gana influencia indebida en la red generando o suplantando un gran número de solicitudes (‘ataque Sibyl’). De manera similar, Khalid et al. (2018) encontraron que los ataques a sistemas ciberfísicos y robóticos colaborativos, como un vehículo operado por un sistema drive-by-wireless, son más probables en la capa de red del sistema.

Con AMR y otra tecnología de automatización de almacenes, existen dos o más canales que conectan el dispositivo con los proveedores de tecnología y otras fuentes externas. Un canal directo desde la fuente externa al dispositivo se utiliza para mantenimiento y actualizaciones, y un canal inverso desde el dispositivo a la fuente externa se usa para monitoreo de rendimiento y análisis. Según un exingeniero de un proveedor de AMR, generalmente existen medidas de seguridad robustas para el canal directo debido a la naturaleza del acceso desde una fuente externa dentro del almacén. Sin embargo, este canal es el vector más probable para lo que consideran el peor escenario posible para sistemas AMR y tecnologías similares, donde el proveedor de tecnología es atacado y los sistemas clientes aguas abajo se ven comprometidos a través de este canal directo.

Para mitigar estos riesgos, las empresas están siguiendo una variedad de estrategias —incluyendo cifrado, cortafuegos, segmentación de redes y otras medidas— pero muchas organizaciones aún carecen de la infraestructura adecuada para proteger sus redes. El uso de túneles de Red Privada Virtual (VPN) para conexiones seguras con la tecnología de automatización se reportó como una práctica común. Por otro lado, las prácticas de cifrado entre los proveedores de tecnología a veces se enfocan más en el bloqueo del proveedor que en la protección contra ciberataques. A nivel de red, algunas empresas están implementando enfoques híbridos, combinando la computación en la nube y en el borde para equilibrar la escalabilidad, la eficiencia operativa y la seguridad. Sin embargo, muchas medidas de ciberseguridad fueron desarrolladas para sistemas exclusivamente cibernéticos y no pueden aplicarse de manera efectiva a los sistemas ciberfísicos y robóticos modernos de almacenes (Khalid et al. 2018).

Recuadro 4: Cadenas de Suministro en la Nube y la Industria Tecnológica

A medida que las empresas pasan de hardware en las instalaciones a soluciones en la nube, esta concentración centraliza aún más las operaciones críticas de la cadena de suministro. La mayor parte de la infraestructura en la nube está concentrada en manos de tres grandes proveedores: Amazon, Microsoft y Google, lo que genera preocupaciones sobre la excesiva dependencia de unos pocos jugadores dominantes. Además, las cadenas de suministro de las principales empresas tecnológicas de hardware en la nube, como Apple, Dell, HP, Intel, AMD y NVidia, siguen siendo en gran medida opacas, con poca información pública disponible sobre sus operaciones de almacén.

La mayoría de estas empresas externalizan sus operaciones logísticas, dependiendo en gran medida de 3PL para transportar y almacenar la carga. Esto significa que la mayoría de estas empresas no poseen ninguno o muy pocos almacenes. Específicamente, los 3PL World Wide Technology (WWT) y Logistics+ juegan roles significativos en la gestión de las cadenas de suministro de los principales proveedores en la nube. WWT opera grandes centros de integración en EE. UU., los Países Bajos, India y Singapur, con 5 millones de pies cuadrados de espacio físico de almacén e integración. Logistics+, por otro lado, gestiona 8 millones de pies cuadrados de espacio de almacén solo en EE. UU., con instalaciones adicionales en México, Sudamérica, Europa y Asia.

5. Infraestructura física

Una de las preocupaciones más comunes expresadas por expertos en el espacio de tecnología para almacenes fue la dependencia de un suministro eléctrico confiable y la conectividad de red. La creciente dependencia de sistemas automatizados ha hecho que los almacenes sean vulnerables a cortes de energía y fallas de red. La electricidad y la conectividad de comunicaciones pueden ser interrumpidas por una variedad de fuentes, incluyendo sabotaje, incendios, desastres naturales y otras. El sentimiento compartido por el CEO de un proveedor tecnológico es que “la robustez de la red eléctrica estadounidense es cuestionable.” Según el vicepresidente de experiencia del cliente en una empresa de CPG, “Este año, tuvimos que detener las operaciones en 2 de nuestros almacenes: una vez debido a lluvia helada que destruyó la conexión de la red y otra cuando perdimos [el acceso a] Internet.”

Esencialmente, toda tecnología de automatización depende de la energía eléctrica, y la conectividad de red es igualmente crucial. Los sistemas automatizados como AMRs y AS/RS dependen de la comunicación con los sistemas de control que reciben información de sistemas basados en la nube u otros sistemas conectados a través de internet. La disposición física de los almacenes modernos, particularmente aquellos que utilizan sistemas robóticos de alta densidad, introduce su propio conjunto de desafíos. Estos sistemas a menudo son difíciles o imposibles de operar manualmente durante cortes. En algunos casos, el inventario dentro de la instalación es inaccesible sin energía ni conectividad de red.

Las siguientes vulnerabilidades (representadas por círculos verdes en la Figura 1) han sido identificadas dentro de esta categoría.

5.1. Conectividad Eléctrica

Los riesgos asociados con la conectividad eléctrica incluyen desastres naturales y otros eventos que pueden interrumpir la red. También incluye ataques intencionales por parte de actores maliciosos (Brown 2018). Estableciendo paralelismos con vulnerabilidades encontradas en otras industrias, el ataque Aurora contra generadores de energía eléctrica fue un ejemplo destacado de un ataque que explota una vulnerabilidad en el mecanismo de protección y puede iniciarse al obtener acceso físico al generador (Zeller 2011). El impacto de los cortes de energía en almacenes puede ser sustancial y ha sido modelado por Ivanov (2022) en diferentes niveles de la cadena de suministro, incluyendo centros centrales de distribución (CDC) aguas arriba y centros regionales de distribución (RDC) aguas abajo.

5.2. Conectividad de Red

Los almacenes modernos dependen de una conectividad de red rápida, principalmente de una columna vertebral robusta de fibra óptica, para garantizar un alto ancho de banda, baja latencia y transmisión segura de datos, pero las redes 5G están cada vez más presentes para apoyar las operaciones de robots (Das et al., 2022). La computación en la nube es una parte esencial del entorno digital del almacén y ofrece numerosos beneficios. También conlleva la vulnerabilidad asociada con la conectividad continua y confiable de la red. Muchos tipos de equipos modernos de automatización de almacenes, como AMRs y cobots, dependen de la nube para la transferencia de datos en tiempo real y la conectividad de baja latencia, de modo que los robots puedan hacer ajustes sobre la marcha y coordinarse entre sí (Kembro y Norrman 2022). La solución de red de Ocado es un ejemplo perfecto de esto, ya que su sistema central funciona en la nube de AWS para una mejor escalabilidad y velocidad. Una posible desventaja de esta arquitectura de sistema es la dependencia de la conectividad en la nube sin redundancia local (Collins 2022). Por lo tanto, interrupciones como los recientes problemas de Microsoft Azure (Kunert 2023) y de energía en AWS (Moss 2021) podrían afectar gravemente las operaciones modernas de almacenes, causando paradas en la automatización que conllevan retrasos operativos, inaccesibilidad de datos y pérdidas financieras por inventario atrapado.

Algunos de los participantes indicaron que sus instalaciones cuentan con soluciones de energía de respaldo, como generadores diésel y sistemas de alimentación ininterrumpida (UPS), aunque estos a menudo solo sirven como solución temporal para mantener la operación completa durante cortes prolongados. En cuanto a la conectividad de red, pocas empresas emplean estrategias de conectividad multinivel, incluyendo el uso de múltiples proveedores de telecomunicaciones e incluso soluciones basadas en satélite. Sin embargo, la interdependencia de los sistemas de energía y red significa que una falla en uno puede inutilizar al otro, lo que resalta la necesidad de una planificación integral de contingencias.

5.3. Seguridad Necesaria en el Acceso a las Instalaciones

La seguridad física también sigue siendo una preocupación, con algunos expertos señalando la facilidad con que personas no autorizadas podrían potencialmente acceder a las instalaciones. El acceso físico a una instalación compromete tanto los activos físicos como los sistemas de software y red que tienen interfaces expuestas dentro de la instalación. Según una evaluación de más de 130 sistemas de control industrial (ICS) realizada por el Departamento de Seguridad Nacional de EE.UU., el “control de acceso físico” fue una de las principales vulnerabilidades en entornos industriales generales (Hemsley y Fisher 2018). Un ejecutivo de ciberseguridad de un proveedor de logística de terceros compartió este mismo sentimiento, diciendo que la seguridad física de un almacén es el mayor riesgo donde un intruso puede tener el mayor impacto con el menor esfuerzo. Esto subraya la necesidad de controles estrictos de acceso físico y medidas de seguridad para proteger tanto los activos físicos como digitales en el almacén.

Recuadro 5: Capacidades comunes de ciberseguridad y mejores prácticas

1. Control de acceso de usuario basado en roles con requisitos de contraseña fuerte, inicio de sesión único y autenticación multifactor.

2. Proxy inverso: Un proxy inverso puede bloquear ataques comunes como inyección SQL y denegación de servicio (DoS) antes de que lleguen a los servidores backend.

3. Comunicación unidireccional para garantizar que los comandos a los sistemas de automatización se envíen a través de un canal, mientras que la respuesta regresa a través de un canal diferente.

4. Cifrado y anonimización de todos los datos transmitidos entre sistemas (por ejemplo, WMS, OMS, TMS, ERP, etc.).

5. Incorporar la ciberseguridad en la formación de los empleados.

6. Fomentar que los proveedores de tecnología y los clientes sean transparentes en la comunicación de problemas de ciberseguridad.

6. Interacción Humano-Máquina

La integración de nuevas tecnologías en los almacenes presenta desafíos únicos en las interacciones humano-máquina. Los robots autónomos como los AMR introducen diversos grados de riesgo para la seguridad humana, siendo los robots más grandes como los brazos robóticos y las carretillas autónomas los que presentan peligros más significativos. Según Evans (2020), hubo una correlación positiva entre la tasa de lesiones y el nivel de automatización utilizado en los almacenes operados por Amazon. Su análisis se basó en informes públicos y bases de datos proporcionadas por la Administración de Seguridad y Salud Ocupacional de EE. UU. (OSHA), a la cual deben reportarse todos los accidentes que resulten en una lesión o fatalidad en EE. UU. Además, investigaciones han demostrado que los trabajadores de almacén están menos atentos cuando trabajan con robots y otras tecnologías (Cymek, Truckenbrodt y Onnasch 2023), lo que puede conducir a accidentes en el lugar de trabajo y otras interrupciones operativas. Este cambio requiere una reevaluación de las medidas y protocolos de seguridad. Se han identificado las siguientes vulnerabilidades (representadas por círculos morados en la Figura 1) dentro de esta categoría.

6.1. Proximidad humano-máquina

Según Hanover Insurance Group Inc., con sede en Massachusetts, la proximidad humano-máquina es un problema común con la robótica y otras automatizaciones. La falta de sistemas de prevención de colisiones, ya sea un sensor de piso, una barandilla o una cerca virtual alrededor del robot, puede conducir a accidentes. Estas situaciones son más típicas durante tareas no rutinarias, como durante el mantenimiento o las actualizaciones que se hacen al robot (Wilkinson 2022). En diciembre de 2018, ocurrió un accidente en el almacén de un minorista en Robbinsville, Nueva Jersey, cuando un robot perforó accidentalmente una lata de repelente de osos, lo que llevó a la hospitalización de 24 trabajadores. El incidente generó preocupaciones sobre los protocolos de seguridad en almacenes automatizados y los peligros potenciales de los robots trabajando junto a empleados humanos (Youn 2018). Según los niveles de riesgo de interacción humano-robot (HRI) introducidos por Bdiwi, Pfeifer y Sterzing (2017), los almacenes modernos con AMR o robots colaborativos deben clasificarse en el nivel más alto (4), donde la HRI física es necesaria para cumplir una tarea en el almacén. En la mayoría de los almacenes de comercio electrónico, por ejemplo, los AMR pueden llevar contenedores a humanos que se encuentran cerca de los estantes de almacenamiento o pueden mover estantes móviles, de modo que los trabajadores puedan recoger productos y colocarlos en el robot o estantes antes de que el robot se desplace a una posición diferente (Boysen y de Koster 2024).

6.2. Rotación de empleados

Los factores humanos siguen siendo una preocupación principal en las operaciones de almacén. Las altas tasas de rotación de empleados conducen a una pérdida de conocimiento operativo con el tiempo, y la capacitación insuficiente puede resultar en prácticas inseguras. La complejidad de los sistemas modernos de almacén exige capacitación continua y ejercicios de simulación, pero las altas tasas de rotación y las demandas operativas (por ejemplo, la temporada alta en el comercio minorista) a menudo dificultan estos esfuerzos. Según un director de recursos humanos en una empresa minorista, “Nos preocupa que el conocimiento de las operaciones del almacén no se transmita a medida que todo se automatiza (física y digitalmente). ¿Qué pasa si algo sale mal y tenemos que volver a lo manual?” Otro experto añadió, “La capacitación es un gran riesgo porque estas instalaciones no pueden detenerse para simular acciones de mitigación [por lo que solo lo hacen una vez al año]… pero hay una enorme tasa de rotación, así que muchas personas se lo pierden porque solo permanecen en la empresa unos pocos meses.” Esta constante rotación significa que se puede perder un conocimiento operativo crucial, dejando a los nuevos empleados sin preparación para manejar sistemas automatizados complejos.

Otro ejemplo destaca los riesgos asociados con trabajadores no capacitados que recurren a soluciones inseguras. Las empresas coincidieron en que los empleados tienden a pasar por alto los procedimientos estándar para abordar rápidamente los problemas cuando carecen de experiencia, lo que puede causar daños en el equipo y aumentar los riesgos operativos. Este desafío se vuelve aún más difícil con la alta rotación de empleados, ya que más trabajadores carecen de la capacitación adecuada o de experiencia con la tecnología.

6.3. Falta de Aceptación de la Tecnología

La percepción de la tecnología entre los trabajadores también es crítica. Un cambio cultural hacia la aceptación de la automatización es esencial para una implementación exitosa, especialmente en entornos altamente automatizados donde la participación humana se minimiza. El Director de Automatización de Cumplimiento de un 3PL señaló: “Otro riesgo principal es cómo las personas perciben la tecnología. Se necesita un cambio cultural o no funcionará.” Los participantes coincidieron en que la resistencia al cambio conducirá al uso incorrecto o a la evitación de las herramientas de automatización, como se señaló en otro ejemplo presentado por el ex Director de Software de un proveedor de automatización: “Las empresas no son conscientes de los nuevos riesgos. [Si no aceptan la tecnología] Un empleado puede romper un robot como excusa para evitar trabajar. ‘Mi robot no funciona, no puedo trabajar.’”

Para abordar estos desafíos, las empresas están cambiando su enfoque hacia la gestión de la compleja interacción entre humanos y máquinas, asegurando una capacitación adecuada, manteniendo el conocimiento operativo y fomentando una cultura que adopte los avances tecnológicos mientras reconoce la importancia continua de la experiencia y supervisión humanas. Estas medidas son cruciales a medida que las empresas navegan el equilibrio entre la automatización y la supervisión humana.

Recuadro 6: Sector farmacéutico líder en planes de redundancia y continuidad del negocio (BCP)

El almacén moderno enfrenta un panorama complejo de desafíos que requiere planificación estratégica y adaptación. A medida que los almacenes avanzan hacia la automatización completa y el despliegue de IA, hay un reconocimiento creciente de la necesidad de planes sólidos de continuidad del negocio. Algunas empresas cuentan con opciones manuales de respaldo para sus instalaciones en caso de fallos del sistema, lo que resalta la importancia de mantener la resiliencia operativa frente a las interrupciones tecnológicas. El sector farmacéutico se destaca por sus rigurosos estándares de seguridad y continuidad, empleando un enfoque de alta disponibilidad con triple redundancia en sistemas críticos. Por ejemplo, algunas empresas farmacéuticas protegen sus sistemas de almacén con tres copias: un host local, su propio servidor y una copia de seguridad en la nube. Cortafuegos especiales también crean barreras entre los datos y la automatización para mejorar la seguridad. En términos de energía y conectividad, las empresas farmacéuticas mencionaron que sus almacenes están diseñados para soportar interrupciones con puntos de acceso a redes duales, fuentes de alimentación ininterrumpida (UPS), generadores diésel de respaldo y acceso a redes duales a través de diferentes proveedores de telecomunicaciones (como AT&T y Verizon), complementados por LTE o 5G.

Conclusión

La transición a operaciones de almacén altamente automatizadas y tecnológicamente avanzadas presenta una serie compleja de vulnerabilidades ante interrupciones. Se han identificado un total de 26 vulnerabilidades relacionadas con la tecnología en este proyecto de investigación, clasificadas en 6 grupos. Una contribución adicional ha sido la conexión de estas 26 vulnerabilidades de almacén con cinco principales interrupciones, como muestra la Figura 1. Finalmente, el análisis de más de 200 artículos, 30 entrevistas con actores relevantes de la industria (incluyendo 3PL, CPG, retail y proveedores de tecnología para almacenes), 3 grupos focales con expertos en la materia y 5 visitas a sitios realizadas durante este proyecto de investigación revela varios hallazgos clave:

1. La ciberseguridad y la gestión de datos han surgido como preocupaciones críticas, particularmente a medida que los almacenes dependen cada vez más de sistemas basados en la nube, sistemas integrados y Robotics-as-a-Service. La necesidad de prácticas de seguridad robustas y estandarizadas es primordial, incluso para empresas más pequeñas que adoptan nuevas tecnologías que pueden representar un punto de acceso para ciberataques en la red de la cadena de suministro.

2. La integración de software y las actualizaciones de sistemas heredados presentan desafíos significativos, que a menudo conducen a problemas de implementación y interrupciones operativas. La industria debe abordar la creciente complejidad de conectar diversos sistemas mientras garantiza la continuidad operativa.

3. La implementación de hardware avanzado, como AMRs y AS/RS basados en redes, introduce nuevas consideraciones de seguridad y complejidades operativas, incluyendo el equilibrio entre la flexibilidad y rigidez operativa, la proximidad e interacciones con el personal del almacén, riesgos de incendio y la continuidad del negocio frente a cortes de energía y red.

4. Los almacenes altamente automatizados y su infraestructura física circundante están intrínsecamente vinculados. La dependencia de las tecnologías de automatización de una energía y conectividad de red confiables requiere sistemas de respaldo robustos y planes de continuidad integrales.

5. Los factores humanos siguen siendo cruciales a pesar de la creciente automatización. Las altas tasas de rotación y la necesidad de capacitación especializada presentan desafíos constantes, destacando la importancia de programas efectivos de gestión del conocimiento y desarrollo de habilidades.

6. Los enfoques estratégicos para la adopción de tecnología, la gestión de proveedores y la mitigación de riesgos están evolucionando. Las empresas se están enfocando cada vez más en construir redundancia, desarrollar capacidades internas de detección y mitigación, y mantener la flexibilidad en sus estrategias operativas.

El camino del almacén moderno hacia una mayor automatización y sofisticación tecnológica requiere un enfoque multifacético para la gestión de riesgos. Fomentar asociaciones más sólidas entre las partes interesadas, incluidos competidores, 3PLs, proveedores confiables, investigadores y agencias gubernamentales, será clave para mantener un equilibrio entre el avance tecnológico y las estrategias correctas de gestión de riesgos. Esto será crucial para el éxito a largo plazo y la resiliencia de los almacenes del futuro y de las cadenas de suministro completas.

El éxito futuro dependerá del desarrollo de estrategias integrales que aborden la ciberseguridad, la resiliencia operativa, el desarrollo del capital humano y la infraestructura adaptable. Este proyecto de investigación subraya la necesidad de investigación continua y colaboración dentro de la industria para enfrentar los desafíos emergentes y capitalizar nuevas oportunidades. A medida que los almacenes se vuelven cada vez más centrales para las cadenas de suministro globales, su capacidad para navegar por estos complejos problemas jugará un papel fundamental en la configuración del futuro de la logística y el comercio.

Referencias

Accenture. 2016. “Building Confidence: Facing the Cybersecurity Conundrum.” https://newsroom.accenture.com/news/2016/accenture-survey-one-in-three-cyberattacksresult-in-a-security-breach-yet-most-organizations-remain-confident-in-their-ability-toprotect-themselves.

Baker, Weston. 2018. “Protect Your Warehouse From Emerging Fire Risks.” FM Global. April 12, 2018. https://www.fmglobal.com/insights-and-impacts/2018/automated-warehouse-fireprotection.

Barry, Keith. 2021. “Tesla Full Self-Driving Software Recall for Phantom Braking.” Consumer Reports, November. https://www.consumerreports.org/cars/car-recalls-defects/tesla-recallfull-self-driving-software-phantom-braking-a5626328806/.

BBC. 2021. “Ocado Warehouse Fire Rebuilt Andover Centre Fully Operational,” August. https://www.bbc.com/news/uk-england-hampshire-58190969.

Beioley, Kate. 2019. “Robot Electrical Fault Blamed for Ocado Warehouse Fire.” Financial Times, April. https://www.ft.com/content/d22d1298-683e-11e9-a79d-04f350474d62.

Bdiwi, Mohamad, Marko Pfeifer, and Andreas Sterzing. 2017. “A New Strategy for Ensuring Human Safety during Various Levels of Interaction with Industrial Robots.” CIRP Annals - Manufacturing Technology 66 (1): 453–56. https://doi.org/10.1016/j.cirp.2017.04.009.

Blue Yonder. n.d. “Future-Proofing Your Transportation Management System.” Accessed September 19, 2024. https://blueyonder.com/it-it/resources/future-proofing-yourtransportation-management-system.

Boddy, Sara, and Justin Shattuck. 2017. “The Hunt for IoT: The Rise of Thingbots.” F5 Labs, August. https://www.f5.com/labs/articles/threat-intelligence/the-hunt-for-iot-the-rise-ofthingbots.

Boysen, Nils, and René de Koster. 2024. “50 Years of Warehousing Research—An Operations Research Perspective.” European Journal of Operational Research. https://doi.org/10.1016/j.ejor.2024.03.026.

Bradshaw, Gavin, and Rachel Dalton. 2019. “FM Global Faces £100mn Property Loss from Ocado Warehouse Fire | Insurance Insider.” Insurance Insider. February 15, 2019. https://www.insuranceinsider.com/article/2876h63r4zcvj1yxz3h1c/fm-global-faces-100mnproperty-loss-from-ocado-warehouse-fire.

Brown, Nick. 2018. “Puerto Rico Power Utility Hacked but Customer Data Not at Risk.” Reuters. March 18, 2018. https://www.reuters.com/article/us-usa-puertoricocyberattack/puerto-rico-power-utility-hacked-but-customer-data-not-at-riskidUSKBN1GV30A/.

Cante, Lorena Cifuentes. 2021. “Verifying Fire Safety of Top-Load Storage and Retrieval System: A Case Study.” Ghent University. https://imfse.be/s/Thesis-LorenaCifuentes_Ghent.pdf